Detaily

Při použití výchozích pravidel Antispamu jsou příchozí e-maily filtrovány již na samotném poštovním serveru. Tím je zajištěno, že příloha obsahující škodlivý dropper (tzv. nosič) nebude doručena do poštovní schránky příjemce a ransomware se nebude moci spustit.

Pro zvýšení prevence ransomware na vašem Microsoft Exchange serveru, vytvořte následující pravidla v nejnovější verzi ESET Mail Security for Microsoft Exchange Server nebo vytvořte a aplikujte politiku z ESET PROTECT.

- Nastavte dodatečná antispamová pravidla v ESET Mail Security for Microsoft Exchange Server

- Vytvořte politiku v ESET PROTECT s dodatečným antispamovým nastavením pro ESET Mail Security pro Microsoft Exchange Server pro ochranu před ransomware (filecoder)

- Ruční vytvoření politiky v ESET PROTECT/konfigurace nastavení produktu ESET Mail Security for Microsoft Exchange Server

- Stažení a importování politiky v ESET PROTECT

- Příklad filtrování ransomware dropperu

Kliknutím na následující obrázky otevřete články ESET Databáze znalostí, ve kterých naleznete osvědčené postupy pro ochranu před ransomware a dodatečné konfigurace bezpečnostních řešení a dalšího softwaru:

Řešení

Ruční vytvoření politiky v ESET PROTECT/konfigururace nastavení v ESET Mail Security for Microsoft Exchange Server

-

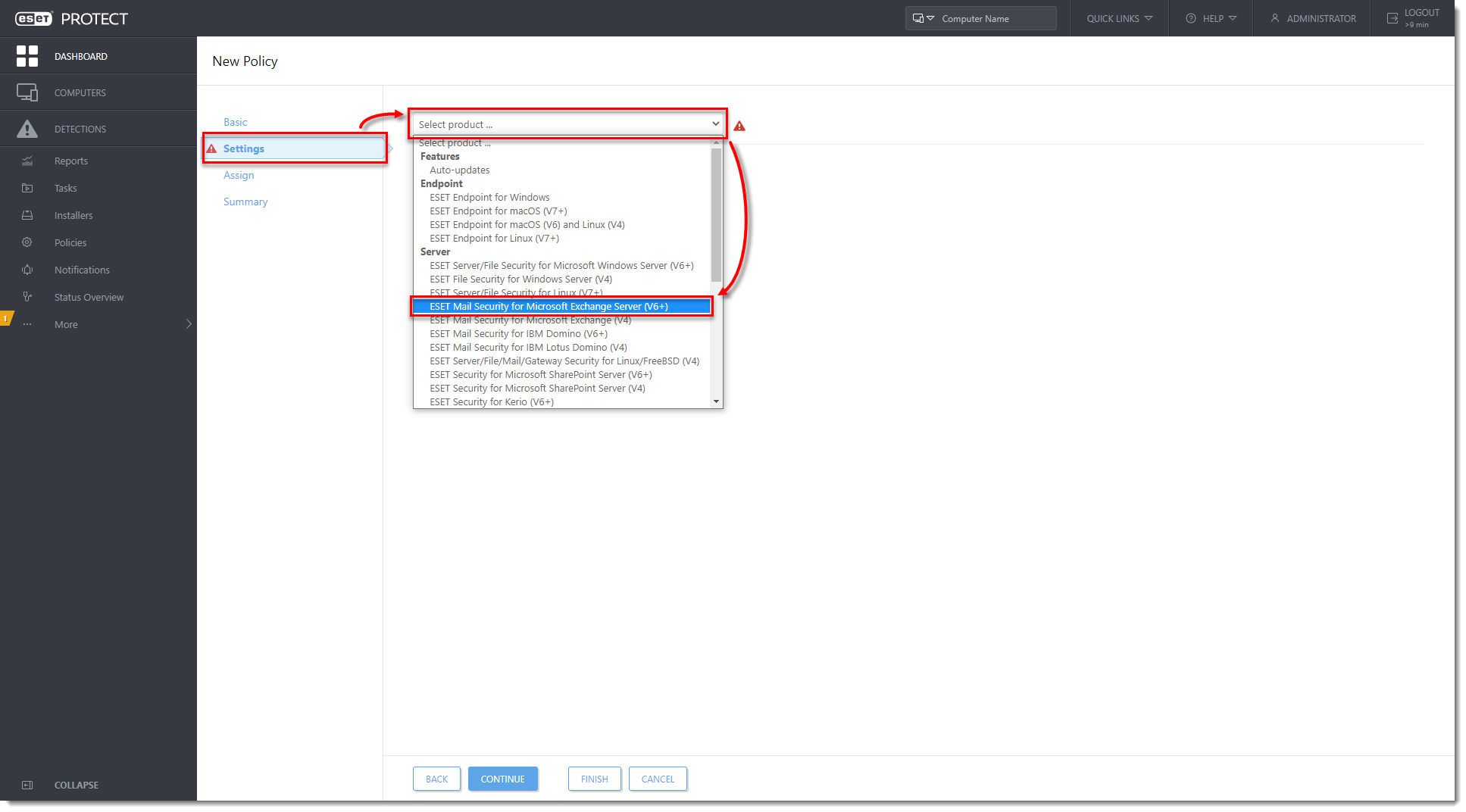

Otevřete webovou konzoli ESET PROTECT nebo ESET PROTECT Cloud. V rozbalovací nabídce Rychlé odkazy klikněte na Vytvořit novou politiku.

Uživatelé ESET Mail Security for Microsoft Exchange Server:

Otevřete hlavní okno bezpečnostního programu ESET pro Windows, stiskněte klávesu F5 pro přístup do Rozšířeného nastavení a přejděte ke kroku č. 3.

- Klikněte na Nastavení a v rozbalovací nabídce Vyberte produkt vyberte ESET Mail Security for Microsoft Exchange Server (V6+).

Kliknutím na obrázek jej zobrazíte ve větší velikosti v novém okně

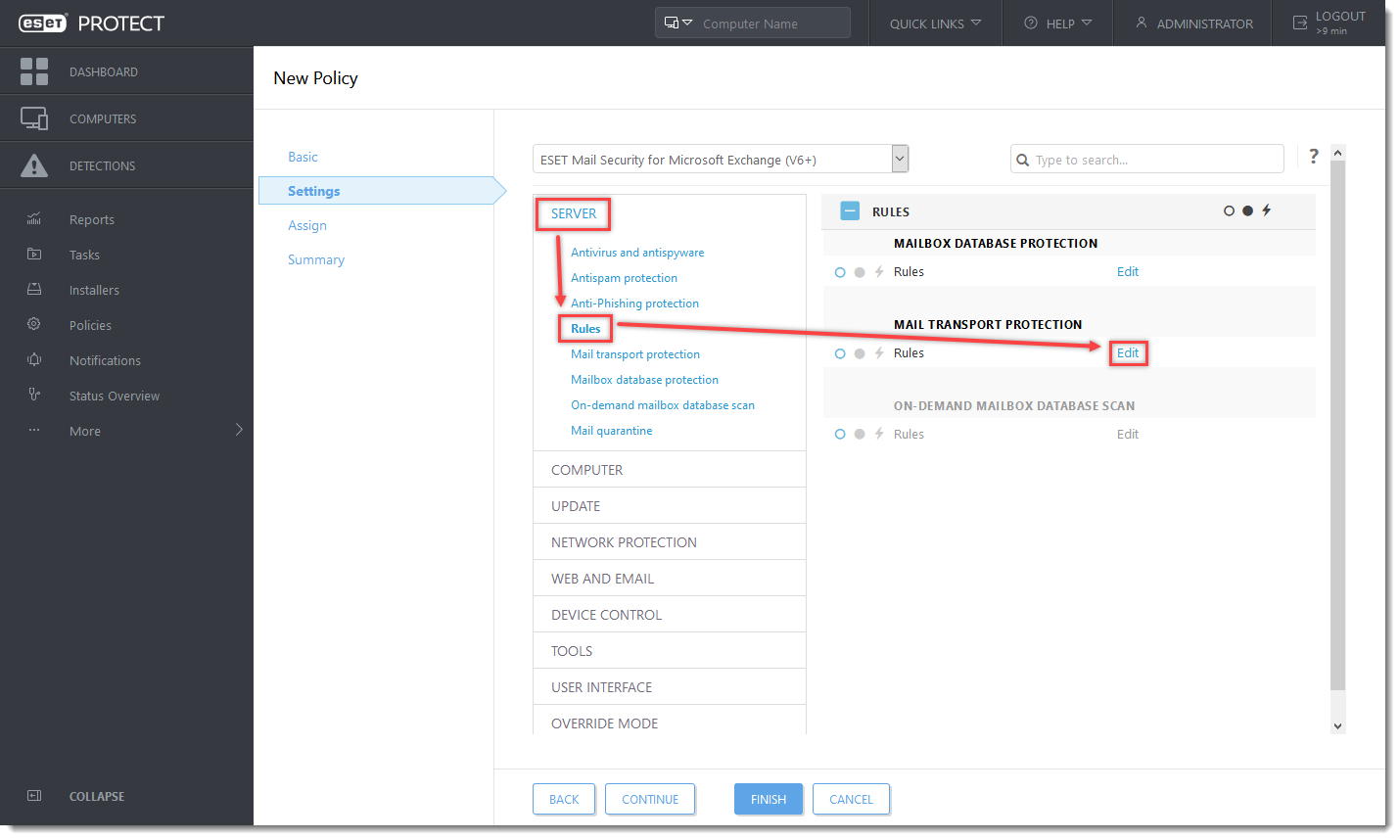

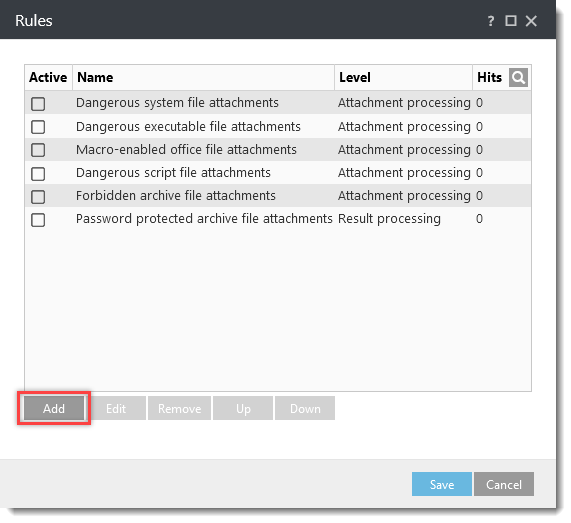

- Klikněte na tlačítko Server → Pravidla. V části Ochrana transportu zpráv klikněte na Změnit u položky Pravidla.

Kliknutím na obrázek jej zobrazíte ve větší velikosti v novém okně

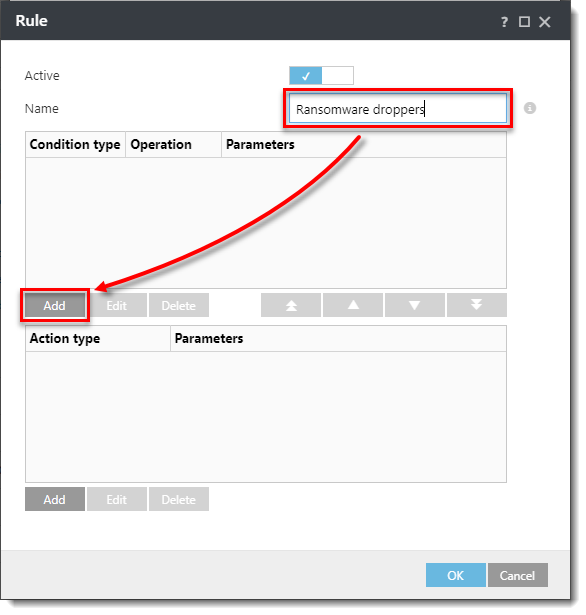

- Klikněte na Přidat a vytvořte pravidlo na vložení běžných dropperů (tzv. nosičů ransomware) do karantény.

- Do pole Název zadejte Ransomware droppers. V části Typ podmínky klikněte na Přidat.

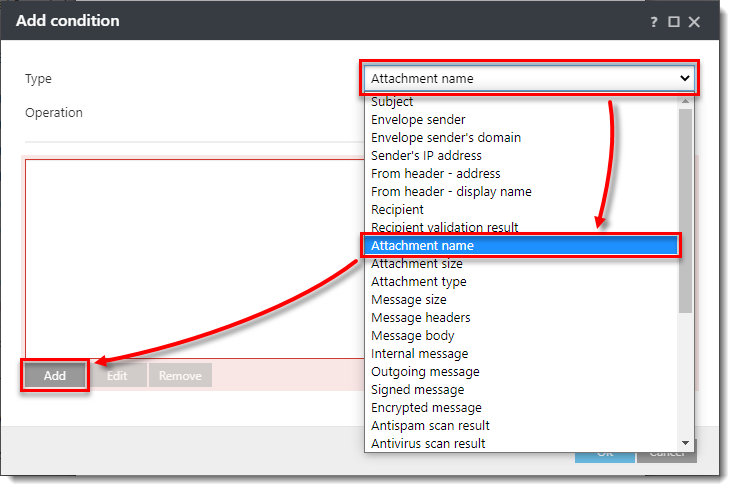

- V rozbalovací nabídce Typ vyberte Název přílohy a klikněte na Přidat.

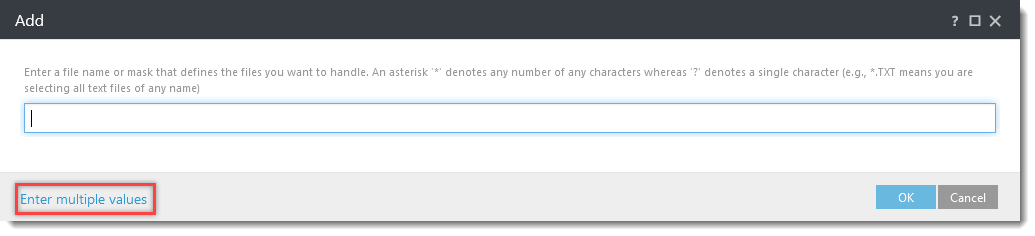

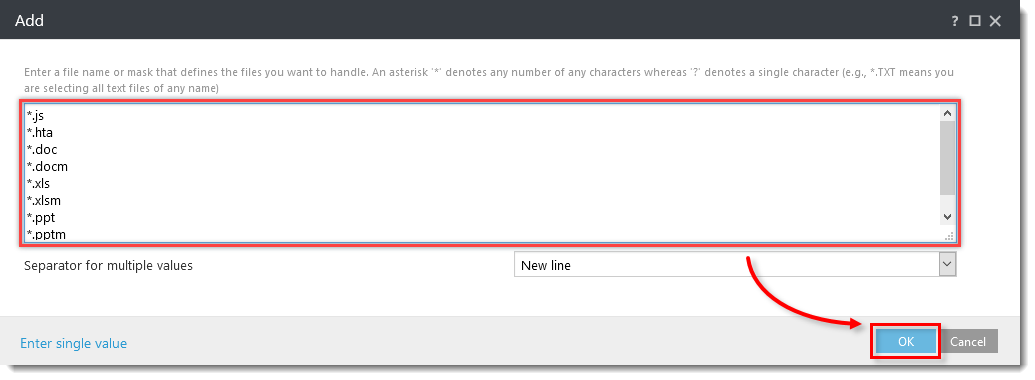

- Klikněte na Zadat více hodnot.

-

Zadejte následující názvy souborů a za každým z nich stiskněte Enter a klikněte na OK → OK.

- *.js

- *.hta

- *.doc

- *.docm

- *.xls

- *.xlsm

- *.ppt

- *.pptm

- *.vbs

- *.bat

- *.wsf

- *.7z

- *.zip

- *.rar

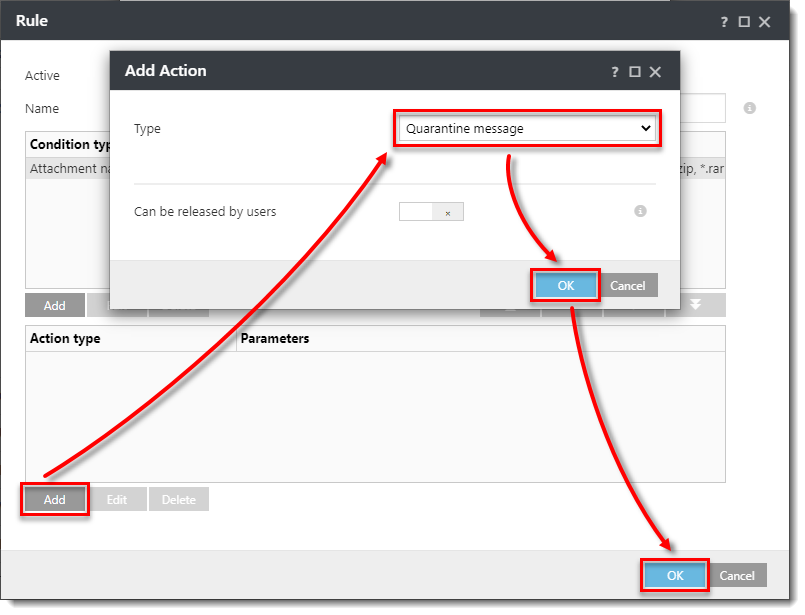

- Klikněte na Přidat v části Typ akce a v rozbalovací nabídce Typ vyberte požadovanou akci. V tomto příkladu jsme vybrali možnost Přesunout do karantény. Klikněte na OK → OK.

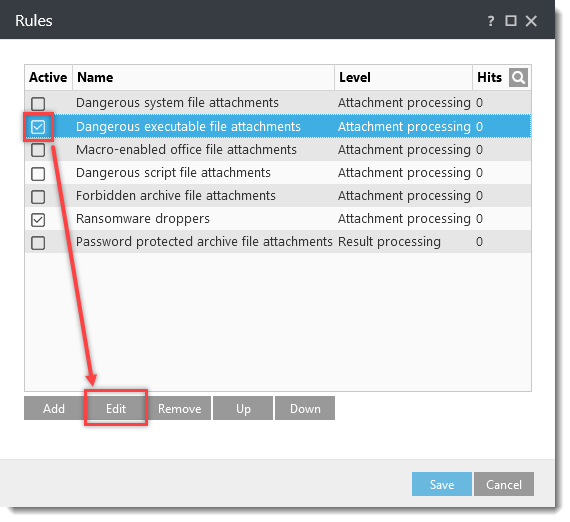

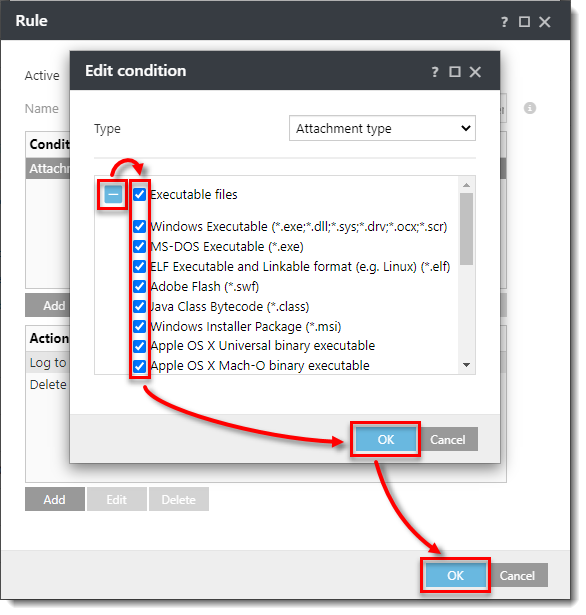

- Zaškrtněte políčko vedle položky Nebezpečné spustitelné přílohy a klikněte na Změnit.

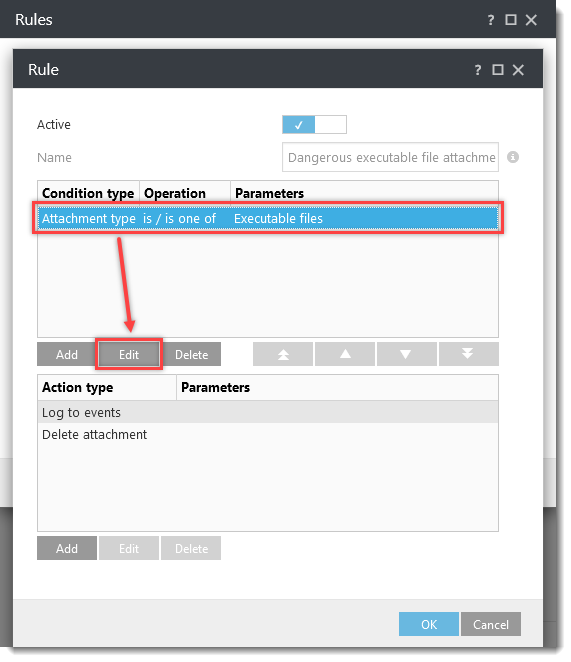

- Vyberte položku v části Typ podmínky a klikněte na Změnit.

- Kliknutím na ikonu

rozbalte položku Spustitelné soubory, zaškrtněte políčko u každého typu souboru, který požadujete povolit ve vašem systémovém prostředí (zaškrtnutím políčka zrušíte výběr položky, která má být odstraněna pomocí "Typ akce", který jste vybrali v kroku č. 10 výše) poté klikněte na OK → OK.

rozbalte položku Spustitelné soubory, zaškrtněte políčko u každého typu souboru, který požadujete povolit ve vašem systémovém prostředí (zaškrtnutím políčka zrušíte výběr položky, která má být odstraněna pomocí "Typ akce", který jste vybrali v kroku č. 10 výše) poté klikněte na OK → OK.

Zpracovávají se níže uvedené přílohy spustitelných souborů. Pokud vaše síťové prostředí vyžaduje použití některého z těchto formátů souborů, můžete modifikovat, které formáty souborů budou blokovány.

-

- Windows Executable (*.exe, *.dll,* .sys*, *.drv; *.ocx, *.scr)

- MS-DOS Executable (*.exe)

- ELF Executable and Linkable format (for example, Linux) (*.elf)

- Adobe Flash (*.swf)

- Java Class Bytecode (*.class)

- Windows Installer Package (*.msi)

- Apple OS X Universal binary executable

- Apple OS X Mach-O binary executable

- Android executable (*.dex)

-

V okně Pravidla klepněte na tlačítko Uložit. Rozbalte položku Přiřadit , chcete-li zásadu přiřadit klientovi nebo skupině; v opačném případě klikněte na tlačítko Dokončit na obrazovce Nová zásada - nastavení. Pokud je politika přiřazena, bude její nastavení aplikováno na cílové skupiny nebo klientské počítače při jejich přihlášení do ESET PROTECT.

ESET Mail Security pro uživatele Microsoft Exchange Serveru:

Pokud používáte ESET Mail Security pro Microsoft Exchange Server bez vzdálené správy, klikněte na OK → OK.

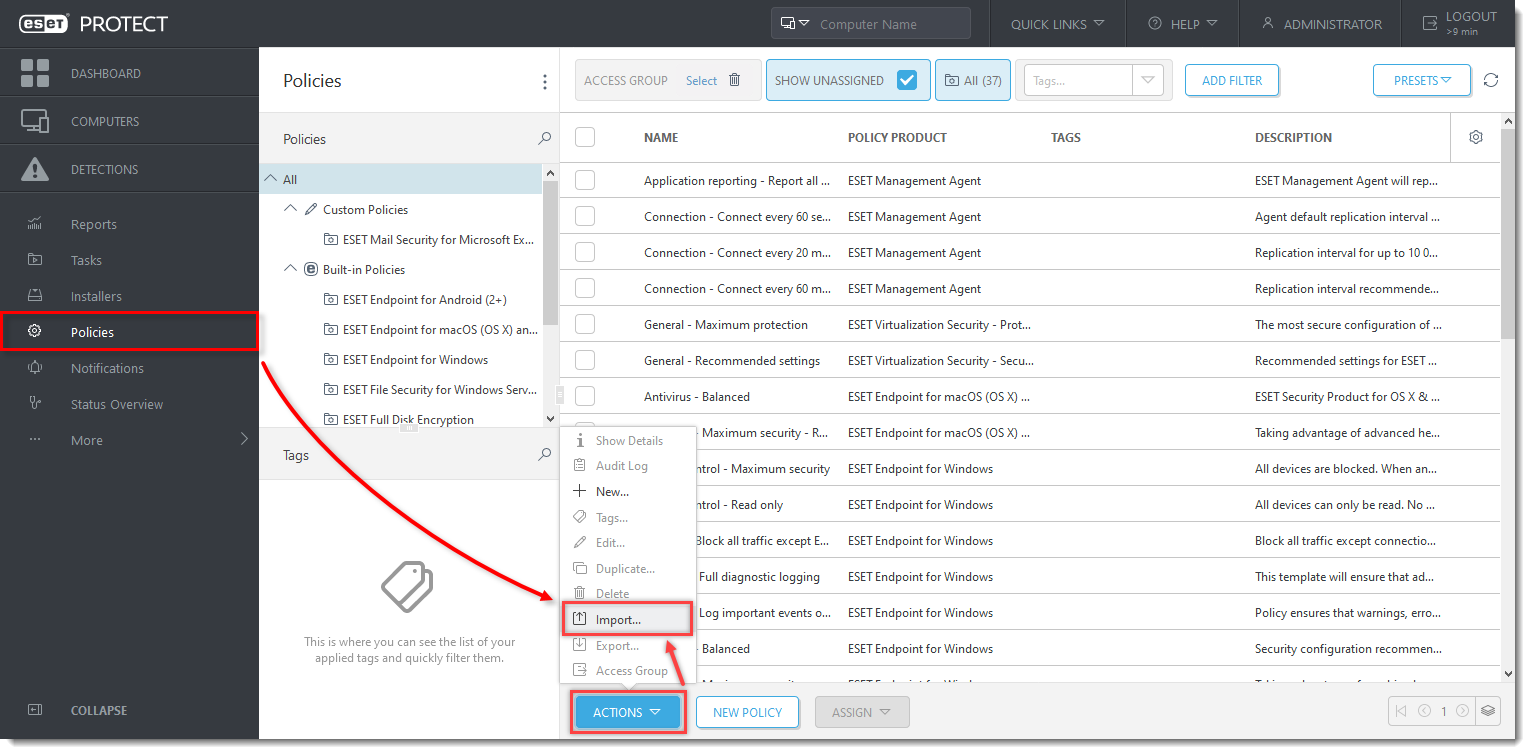

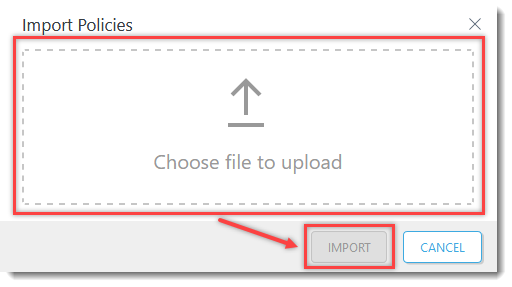

Stažení a importování politiky v ESET PROTECT

Politika obsahující dodatečné nastavení Antispamu pro ESET Mail Security for Microsoft Exchange Server pro ochranu před ransomware (filecoder) je k dispozici ke stažení pomocí odkazu v bodu č. 1. níže. Politika ESET PROTECT je k dispozici pouze pro nejnovější verze produktů ESET. Kompatibilitu se staršími verzemi nelze zaručit.

-

Stáhněte si dodatečnou politiku ochrany proti ransomware pro produkt ESET Mail Security for Microsoft Exchange Server.

-

Otevřete webovou konzoli ESET PROTECT nebo ESET PROTECT Cloud. V hlavním menu webové konzole ESET PROTECT klikněte na Politiky.

- Klikněte na Akce → Importovat.

Kliknutím na obrázek jej zobrazíte ve větší velikosti v novém okně

- Klikněte na Vyberte soubor k nahrání, vyberte staženou politiku a klikněte na Importovat.

-

Přiřaďte politiku klientovi nebo ji přiřaďte skupině. Nastavení politiky bude aplikováno na cílové skupiny nebo klientské počítače po jejich přihlášení k ESET PROTECT.

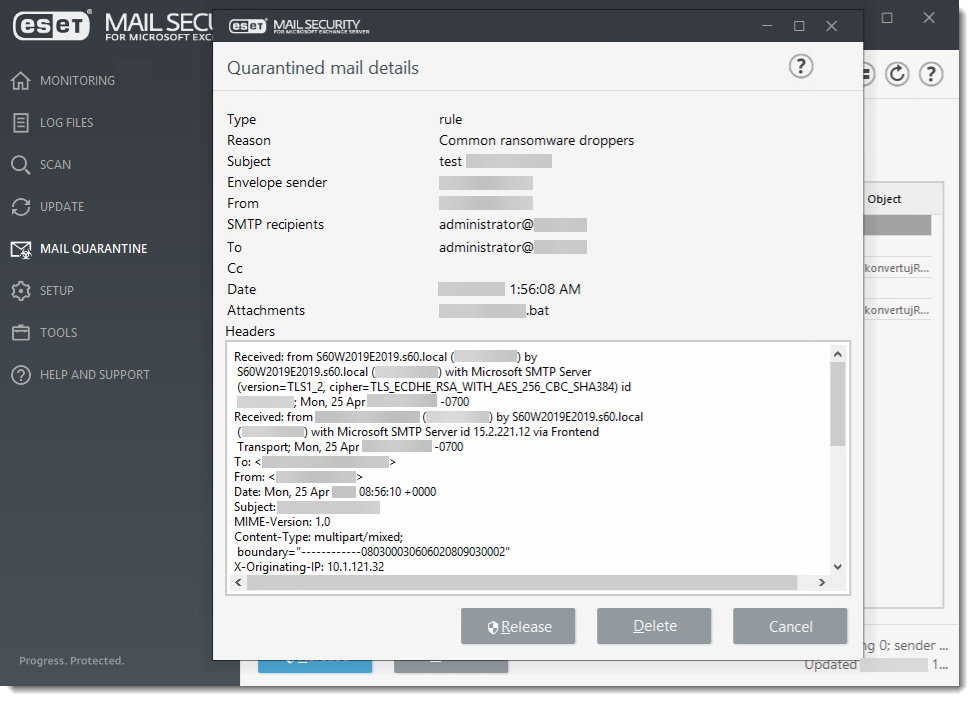

Příklad filtrování ransomware dropperu (tzv. nosiče)

Níže uvádíme příklad politiky filtrující ransomware dropper spolu s korespondujícím přehledem z karantény zpráv: