Oplossing

Inleiding

In dit artikel wordt beschreven hoe u een Cisco® ASA IPSec-apparaat configureert om gebruikers te verifiëren met een ESA-server. Controleer voordat u verder gaat of u de RADIUS-servercomponent van ESET Secure Authentication hebt geïnstalleerd en of u toegang hebt tot de RADIUS-service waarmee externe systemen gebruikers kunnen verifiëren.

Voordat uw Cisco® ASA IPSec-apparaat de ESA Server kan gebruiken om gebruikers te verifiëren via RADIUS, moet het worden ingesteld als een RADIUS-client op de ESA Server. Vervolgens moet uw server waarop de ESA RADIUS-service wordt uitgevoerd, worden ingesteld als RADIUS-server op het Cisco® ASA IPSec-apparaat. Nadat deze instellingen zijn voltooid, kunt u zich aanmelden bij uw Cisco® ASA IPSec-apparaat met behulp van ESA OTP's.

Stap I - RADIUS-clientconfiguratie

Om het Cisco® ASA IPSec-apparaat te laten communiceren met uw ESA Server, moet u het Cisco® ASA IPSec-apparaat configureren als RADIUS-client op uw ESA Server:

- Log in op ESA Web Console.

- Navigeer naar Onderdelen > RADIUS en zoek de hostnaam van de server waarop de ESA RADIUS-service draait.

- Klik op de hostnaam en klik vervolgens op Nieuwe Radius-client maken.

- In het gedeelte Basisinstellingen

- Geef de RADIUS-client een gedenkwaardige naam voor gemakkelijke referentie.

- Configureer het IP-adres en het gedeelde geheim voor de client zodat ze overeenkomen met de configuratie van uw VPN-apparaat. Het IP-adres is het interne IP-adres van uw apparaat. Als uw apparaat via IPv6 communiceert, gebruik dan dat IP-adres samen met de bijbehorende scope-ID (interface-ID).

- Het gedeelde geheim is het RADIUS gedeelde geheim voor de externe authenticator die u op uw apparaat zult configureren.

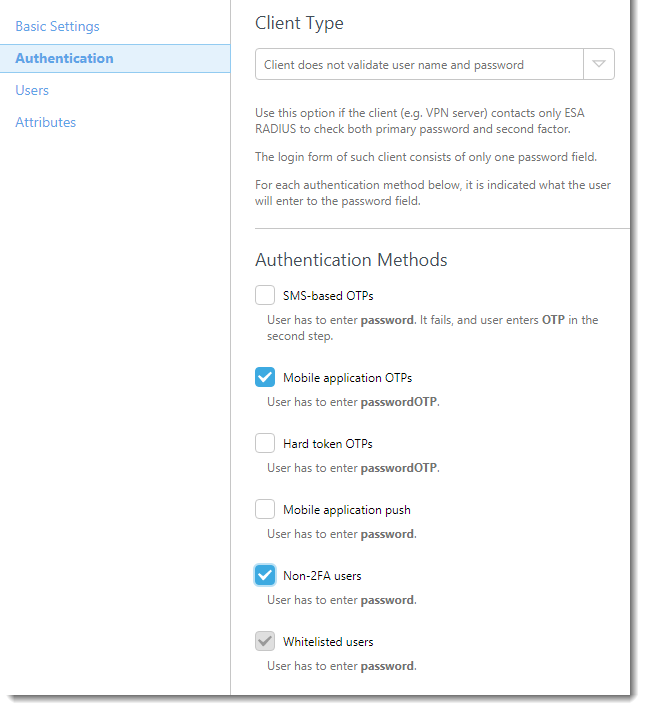

- Pas in het gedeelte Authenticatie de instellingen toe die worden getoond in Figuur 1-1 hieronder.

Afbeelding 1-1

ESA is nu geconfigureerd om te communiceren met het Cisco® ASA IPSec-apparaat. U moet nu het Cisco® ASA IPSec-apparaat configureren om te communiceren met de ESA Server .

Stap II - Uw Cisco® ASA-apparaat configureren

Volg de onderstaande stappen:

- Meld u aan bij Adaptime Services Device Manager.

- Navigeer naar Configuratie → VPN voor externe toegang.

- Klik op Netwerk (client) Toegang, → IPSec(IKEv1) Verbindingsprofielen.

- Maak een nieuw verbindingsprofiel

- Navigeer naar het tabblad Basis van het venster IPSec Remote Access Connection Profile.

- Voer onder IKE Peer Authentication de vooraf gedeelde sleutel in die wordt ingevoerd in de VPN-client van elke eindgebruiker. Dit moet een sterk wachtwoord zijn.

- klik op Beheren inde sectie Authenticatie.

- klik op Toevoegen onder AAA Service Groups.

- Voer een naam in voor je nieuwe groep (bijvoorbeeld ESA-RADIUS), zorg ervoor dat het protocol is ingesteld op RADIUS en klik op OK.

- Selecteer uw servergroep en klik op Toevoegen in het paneel Servers in geselecteerde groep.

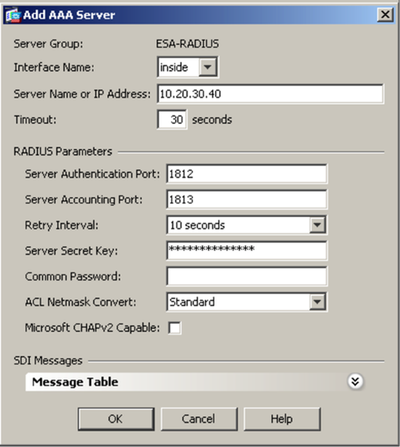

- Stel de volgende parameters in op de hieronder getoonde waarden (zie Figuur 2-1)

- Interface Naam: De ASA-interface waarop je ESA RADIUS-server kan worden bereikt

- Servernaam of IP-adres: De hostnaam/IP-adres van uw ESA RADIUS-server

- Time-out: 30 seconden

- Authenticatiepoort van de server: 1812

- Server Account Poort: N/A omdat ESA geen RADIUS accountint ondersteunt, maar ingesteld op 1813

- Herhalingsinterval: 10 seconden

- Server geheime sleutel: Het gedeelde geheim van uw RADIUS-server (zie afbeelding 1-1)

- Microsoft CHAPv2 geschikt: Niet geselecteerd

- Klik op OK.

- Klik op OK.

- Klik op PPP in het linkerpaneel en zorg ervoor dat alleen PAP is geselecteerd.

- Klik op Client Adrestoewijzing

- Selecteer of maak de DHCP-pool die u wilt gebruiken.

- Klik op OK.

- Klik op de sectie Standaard groepsbeleid

- Selecteer het beleid dat u wilt gebruiken.

- Controleer of Enable IPSec Protocol en Enable L2TP IPSec Protocol zijn geselecteerd.

- Klik op OK.

Afbeelding 2-1

Stap III - De verbinding testen

De nieuw geconfigureerde verbinding testen:

- Controleer of uw VPN-client correct is geconfigureerd

- Controleer of het keuzerondje Groepsauthenticatie is geselecteerd op het tabblad Authenticatie van de verbindingseigenschappen van de VPN-client.

- Controleer of de vooraf gedeelde sleutel die in stap 4-b is gebruikt in beide wachtwoordvelden is ingevoerd.

- Maak verbinding met uw IPSec VPN met een account waarbij Mobile Application 2FA met ESA is ingeschakeld. Wanneer om een wachtwoord wordt gevraagd, voegt u de OTP die door de mobiele toepassing is gegenereerd toe aan uw AD-wachtwoord. Als de gebruiker bijvoorbeeld een AD-wachtwoord heeft van Esa123 en een OTP van 999111, typ dan Esa123999111.

Problemen oplossen

Als authenticatie via de ESA RADIUS-server niet lukt, controleer dan of de volgende stappen zijn uitgevoerd:

- Voer een rooktest uit tegen uw RADIUS-server, zoals beschreven in het document Verifying ESA RADIUS Functionality.

- Als er geen fouten zijn verholpen en u nog steeds geen verbinding kunt maken, ga dan terug naar een bestaande aanmeldconfiguratie (die geen 2FA gebruikt) en controleer of u wel verbinding kunt maken

- Als u nog steeds geen verbinding kunt maken met de oude instellingen, herstel dan de nieuwe instellingen en controleer of er geen firewall is die UDP 1812 blokkeert tussen uw VPN-apparaat en uw RADIUS-server

- Als u nog steeds geen verbinding kunt maken, neem dan contact op met de technische ondersteuning van ESET.