Lösung

Einführung

Dieser Artikel beschreibt, wie Sie ein Cisco® ASA IPSec-Gerät so konfigurieren, dass es Benutzer gegenüber einem ESA-Server authentifiziert. Bevor Sie fortfahren, vergewissern Sie sich, dass Sie die RADIUS-Server-Komponente von ESET Secure Authentication installiert haben und auf den RADIUS-Dienst zugreifen können, der es externen Systemen ermöglicht, Benutzer zu authentifizieren.

Bevor Ihr Cisco® ASA IPSec-Gerät den ESA-Server zur Authentifizierung von Benutzern über RADIUS verwenden kann, muss es als RADIUS-Client auf dem ESA-Server eingerichtet werden. Als nächstes muss Ihr Server, auf dem der ESA-RADIUS-Dienst läuft, als RADIUS-Server auf dem Cisco® ASA IPSec-Gerät eingerichtet werden. Sobald diese Konfigurationen festgelegt sind, können Sie sich mit Hilfe von ESA OTPs bei Ihrem Cisco® ASA IPSec-Gerät anmelden.

Schritt I - RADIUS-Client-Konfiguration

Damit das Cisco® ASA IPSec-Gerät mit Ihrem ESA-Server kommunizieren kann, müssen Sie das Cisco® ASA IPSec-Gerät als RADIUS-Client auf Ihrem ESA-Server konfigurieren:

- Melden Sie sich bei der ESA Web Console an.

- Navigieren Sie zu Komponenten > RADIUS und suchen Sie den Hostnamen des Servers, auf dem der ESA RADIUS-Service läuft.

- Klicken Sie auf den Hostnamen und dann auf Neuen Radius-Client erstellen.

- Im Abschnitt Grundeinstellungen

- Geben Sie dem RADIUS-Client einen einprägsamen Namen, damit er leicht zu finden ist.

- Konfigurieren Sie die IP-Adresse und das Shared Secret für den Client so, dass sie mit der Konfiguration Ihrer VPN-Appliance übereinstimmen. Die IP-Adresse ist die interne IP-Adresse Ihrer Appliance. Wenn Ihre Appliance über IPv6 kommuniziert, verwenden Sie diese IP-Adresse zusammen mit der zugehörigen Scope-ID (Schnittstellen-ID).

- Das Shared Secret ist das RADIUS-Shared Secret für den externen Authentifikator, den Sie auf Ihrer Appliance konfigurieren werden.

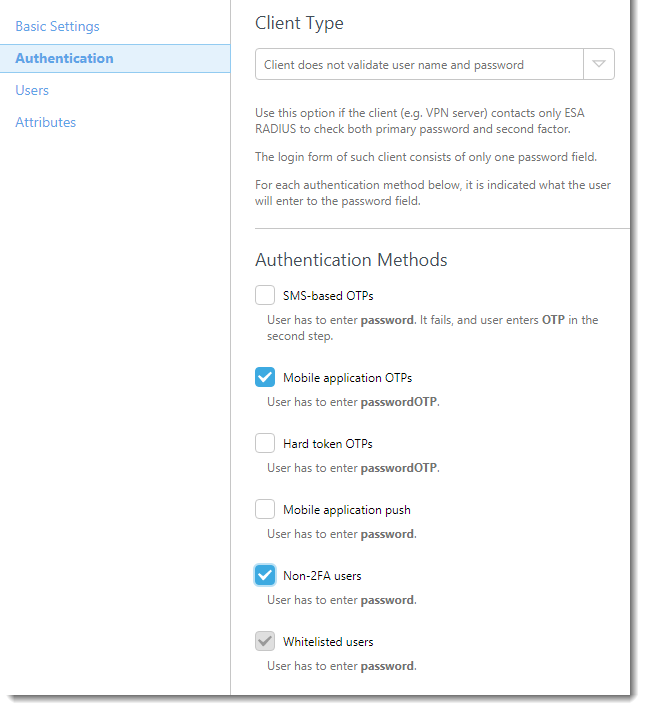

- Nehmen Sie im Abschnitt Authentifizierung die in Abbildung 1-1 unten dargestellten Einstellungen vor.

Abbildung 1-1

ESA wurde nun für die Kommunikation mit dem Cisco® ASA IPSec-Gerät konfiguriert . Sie müssen nun das Cisco® ASA IPSec-Gerät für die Kommunikation mit dem ESA-Server konfigurieren .

Schritt II - Konfigurieren Sie Ihr Cisco® ASA-Gerät

Führen Sie die folgenden Schritte aus:

- Melden Sie sich bei Ihrem Adaptime Services Device Manager an.

- Navigieren Sie zu Konfiguration → Remote Access VPN.

- Klicken Sie auf Network (client) Access, → IPSec(IKEv1) Connection Profiles.

- Erstellen Sie ein neues Verbindungsprofil

- Navigieren Sie zur Registerkarte Basic des Fensters IPSec Remote Access Connection Profile.

- Geben Sie unter IKE-Peer-Authentifizierung den Pre-Shared Key ein, der in den VPN-Client eines jeden Endbenutzers eingegeben wird. Es sollte ein sicheres Passwort sein.

- klicken Sie imAbschnitt Authentifizierung auf Verwalten.

- klicken Sie auf Hinzufügen unter AAA-Dienstgruppen.

- Geben Sie einen Namen für Ihre neue Gruppe ein (z. B. ESA-RADIUS), stellen Sie sicher, dass das Protokoll auf RADIUS eingestellt ist, und klicken Sie dann auf OK.

- Wählen Sie Ihre Servergruppe aus und klicken Sie auf Hinzufügen im Bereich Server in ausgewählter Gruppe.

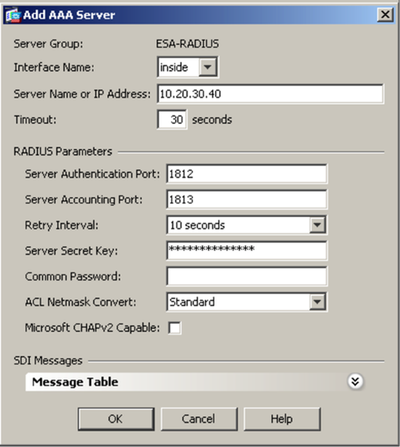

- Setzen Sie die folgenden Parameter auf die unten angegebenen Werte (siehe Abbildung 2-1)

- Name der Schnittstelle: Die ASA-Schnittstelle, über die Ihr ESA-RADIUS-Server erreicht werden kann

- Servername oder IP-Adresse: Der Hostname/IP-Adresse Ihres ESA-RADIUS-Servers

- Zeitüberschreitung: 30 Sekunden

- Server-Authentifizierungsanschluss: 1812

- Server-Konto-Port: N/A, da ESA kein RADIUS-Konto unterstützt, aber auf 1813 eingestellt

- Wiederholungsintervall: 10 Sekunden

- Geheimer Server-Schlüssel: Das gemeinsame Geheimnis von Ihrem RADIUS-Server (siehe Abbildung 1-1)

- Microsoft CHAPv2-fähig: Nicht ausgewählt

- Klicken Sie auf OK.

- Klicken Sie auf OK.

- Klicken Sie im linken Bereich auf PPP und stellen Sie sicher, dass nur PAP ausgewählt ist.

- Klicken Sie auf Client-Adresszuweisung

- Wählen oder erstellen Sie den DHCP-Pool, den Sie verwenden möchten.

- Klicken Sie auf OK.

- Klicken Sie auf den Abschnitt Standard-Gruppenrichtlinie

- Wählen Sie die Richtlinie aus, die Sie verwenden möchten.

- Vergewissern Sie sich, dass IPSec-Protokoll aktivieren und L2TP IPSec-Protokoll aktivieren ausgewählt sind.

- Klicken Sie auf OK.

Abbildung 2-1

Schritt III - Testen Sie die Verbindung

So testen Sie die neu konfigurierte Verbindung:

- Stellen Sie sicher, dass Ihr VPN-Client korrekt konfiguriert ist

- Vergewissern Sie sich, dass das Optionsfeld Gruppenauthentifizierung auf der Registerkarte Authentifizierung in den Verbindungseigenschaften des VPN-Clients aktiviert ist.

- Vergewissern Sie sich, dass der in Schritt 4-b verwendete Pre-Shared Key in beide Passwortfelder eingegeben wurde.

- Stellen Sie eine Verbindung zu Ihrem IPSec-VPN über ein Konto her, für das Mobile Application 2FA mit ESA aktiviert ist. Wenn Sie zur Eingabe eines Passworts aufgefordert werden, fügen Sie das von der mobilen Anwendung generierte OTP an Ihr AD-Passwort an. Wenn der Benutzer beispielsweise ein AD-Passwort von Esa123 und ein OTP von 999111 hat, geben Sie Esa123999111 ein.

Fehlersuche

Wenn Sie sich nicht über den ESA-RADIUS-Server authentifizieren können, stellen Sie sicher, dass Sie die folgenden Schritte durchgeführt haben:

- Führen Sie einen Smoke-Test mit Ihrem RADIUS-Server durch, wie im Dokument Überprüfen der ESA-RADIUS-Funktionalität beschrieben.

- Wenn keine Fehler behoben wurden und Sie immer noch keine Verbindung herstellen können, kehren Sie zu einer bestehenden Anmeldekonfiguration zurück (die keine 2FA verwendet) und überprüfen Sie, ob Sie eine Verbindung herstellen können

- Wenn Sie mit den alten Einstellungen immer noch eine Verbindung herstellen können, stellen Sie die neuen Einstellungen wieder her und stellen Sie sicher, dass keine Firewall UDP 1812 zwischen Ihrem VPN-Gerät und Ihrem RADIUS-Server blockiert

- Wenn Sie immer noch keine Verbindung herstellen können, wenden Sie sich an den technischen Support von ESET.