Řešení

Úvod

Tento článek popisuje konfiguraci zařízení Cisco® ASA IPSec pro ověřování uživatelů proti serveru ESA. Než budete pokračovat, ověřte, zda máte nainstalovanou komponentu RADIUS Server ESET Secure Authentication a zda máte přístup ke službě RADIUS, která umožňuje externím systémům ověřovat uživatele.

Než bude zařízení Cisco® ASA IPSec moci používat server ESA k ověřování uživatelů prostřednictvím protokolu RADIUS, musí být na serveru ESA nastaveno jako klient RADIUS. Dále musí být váš server se službou ESA RADIUS nastaven jako server RADIUS v zařízení Cisco® ASA IPSec. Po zadání těchto konfigurací se můžete začít přihlašovat k zařízení Cisco® ASA IPSec pomocí ESA OTP.

Krok I - Konfigurace klienta RADIUS

Aby zařízení Cisco® ASA IPSec mohlo komunikovat se serverem ESA, je nutné zařízení Cisco® ASA IPSec nakonfigurovat jako klienta RADIUS na serveru ESA:

- Přihlaste se dowebové konzoly ESA.

- Přejděte na stránku Components > RADIUS a vyhledejte název hostitele serveru, na kterém běží služba ESA RADIUS.

- Klikněte na název hostitele a potom na Vytvořit nového klienta Radius.

- V části Základní nastavení :

- Dejte klientovi RADIUS zapamatovatelný název, aby se na něj dalo snadno odkazovat.

- Nakonfigurujteadresy IP Address a Shared Secret pro klienta tak, aby odpovídaly konfiguraci zařízení VPN. IP adresa je interní IP adresa vašeho spotřebiče. Pokud váš spotřebič komunikuje prostřednictvím protokolu IPv6, použijte tuto IP adresu spolu se souvisejícímID oboru (ID rozhraní).

- Sdílený tajný klíč je sdílený tajný klíč RADIUS pro externí ověřovací zařízení, které nakonfigurujete na svém zařízení.

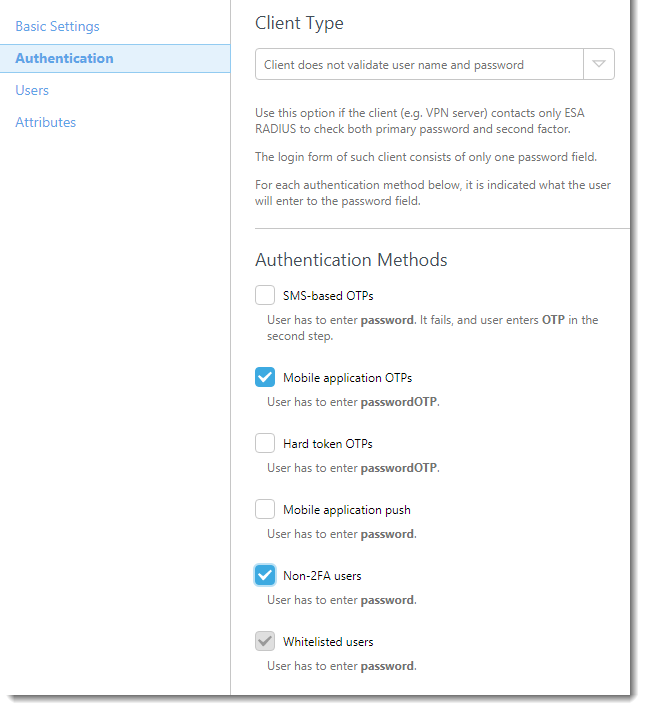

- V části Authentication použijte nastavení zobrazené na obrázku 1-1 níže.

Obrázek 1-1

Systém ESA byl nyní nakonfigurován tak, aby komunikoval se systémem Cisco® ASA IPSec. Nyní je třeba nakonfigurovat Cisco® ASA IPSec komunikovat se serverem ESA.

Krok II - Konfigurace zařízení Cisco® ASA

Postupujte podle následujících kroků:

- Přihlaste se do Správce zařízení služby Adaptime.

- Přejděte na stránku Konfigurace → Vzdálený přístup VPN.

- Klikněte na položku Přístup k síti (klient), → Profily připojení IPSec(IKEv1).

- Vytvoření nového profilu připojení:

- Přejděte na kartu Základní v okně Profil připojení vzdáleného přístupu IPSec.

- V části Ověřování partnera IKE zadejte předsdílený klíč, který bude zadán do klienta VPN každého koncového uživatele. Mělo by to být silné heslo.

- klikněte na možnost Spravovatv části Ověřování.

- klikněte na tlačítko Přidat v části Skupiny služeb AAA.

- Zadejte název nové skupiny (například ESA-RADIUS), zkontrolujte, zda je protokol nastaven na RADIUS, a klikněte na tlačítko OK.

- Vyberte skupinu serverů a klikněte na tlačítko Přidat na panelu Servery ve vybrané skupině.

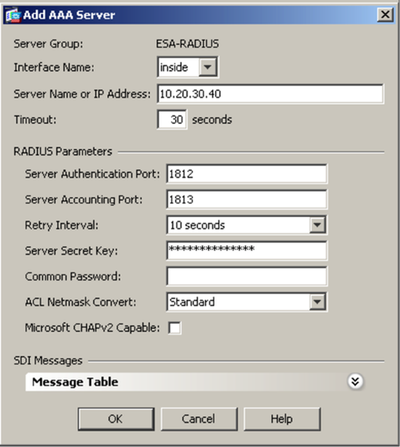

- Nastavte následující parametry na níže uvedené hodnoty (viz obrázek 2-1):

- Název rozhraní: Rozhraní ASA, přes které lze dosáhnout serveru ESA RADIUS

- Název serveru nebo IP adresa: Název hostitele/IP adresa serveru ESA RADIUS

- Časový limit: 30 sekund

- Port ověřování serveru: 1812

- Port účtu serveru: Nepoužije se, protože ESA nepodporuje RADIUS accountint, ale nastaví se na 1813

- Interval opakování: 10 sekund

- Tajný klíč serveru: Sdílený tajný kód ze serveru RADIUS (viz obrázek 1-1)

- Microsoft CHAPv2 Capable: Nevybráno

- Klikněte na OK.

- Klikněte na OK.

- V levém panelu klikněte na možnost PPP a zkontrolujte, zda je vybrána možnost pouze PAP.

- Klikněte na možnost Přiřazení klientské adresy:

- Vyberte nebo vytvořte fond DHCP, který chcete použít.

- Klikněte na OK.

- Klikněte na část Výchozí zásady skupiny:

- Vyberte zásady, které chcete použít.

- Zkontrolujte, zda jsou vybrány možnosti Enable IPSec Protocol a Enable L2TP IPSec Protocol.

- Klikněte na OK.

Obrázek 2-1

Krok III - Testování připojení

Otestování nově nakonfigurovaného připojení:

- Zkontrolujte, zda je klient VPN správně nakonfigurován:

- Zkontrolujte, zda je na kartě Ověřování ve vlastnostech připojení klienta VPN zaškrtnuto přepínač Ověřování skupiny.

- Ujistěte se, že předsdílený klíč použitý v kroku 4-b je zadán do obou polí pro heslo.

- Připojte se k síti IPSec VPN pomocí účtu s povolenou mobilní aplikací 2FA pomocí ESA. Po výzvě k zadání hesla připojte k heslu AD OTP vygenerované mobilní aplikací. Pokud má uživatel například heslo AD Esa123 a OTP 999111, zadejte Esa123999111.

Řešení problémů

Pokud se vám nedaří ověřit prostřednictvím serveru ESA RADIUS, ujistěte se, že jste provedli následující kroky:

- Proveďte test proti serveru RADIUS podle dokumentu Ověření funkčnosti RADIUS v systému ESA.

- Pokud nebyly odstraněny žádné závady a stále se nemůžete připojit, vraťte se ke stávající konfiguraci přihlašování (která nepoužívá 2FA) a ověřte, zda se můžete připojit

- Pokud se stále můžete připojit pomocí starých nastavení, obnovte nová nastavení a ověřte, zda mezi zařízením VPN a serverem RADIUS neblokuje UDP 1812 brána firewall

- Pokud se vám stále nedaří připojit, kontaktujte technickou podporu společnosti ESET.