솔루션

소개

이 문서에서는 ESA 서버에 대해 사용자를 인증하도록 Cisco® ASA IPSec 장치를 구성하는 방법에 대해 설명합니다. 계속하기 전에 ESET 보안 인증의 RADIUS 서버 구성 요소를 설치했으며 외부 시스템이 사용자를 인증할 수 있도록 허용하는 RADIUS 서비스에 액세스할 수 있는지 확인합니다.

Cisco® ASA IPSec 장치에서 ESA 서버를 사용하여 RADIUS를 통해 사용자를 인증하려면 먼저 ESA 서버에서 해당 장치를 RADIUS 클라이언트로 설정해야 합니다. 다음으로, ESA RADIUS 서비스를 실행하는 서버를 Cisco® ASA IPSec 장치에서 RADIUS 서버로 설정해야 합니다. 이러한 구성이 지정되면 ESA OTP를 사용하여 Cisco® ASA IPSec 장치에 로그인을 시작할 수 있습니다.

1단계 - RADIUS 클라이언트 구성

Cisco® ASA IPSec 장치가 ESA 서버와 통신할 수 있도록 하려면, ESA 서버에서 Cisco® ASA IPSec 장치를 RADIUS 클라이언트로 구성해야 합니다:

- ESA 웹 콘솔에 로그인합니다.

- 구성 요소 > RADIUS로 이동하여 ESA RADIUS 서비스를 실행하는 서버의 호스트 이름을 찾습니다.

- 호스트 이름을 클릭한 다음 새 Radius 클라이언트 만들기를 클릭합니다.

- 기본 설정 섹션에서

- 쉽게 참조할 수 있도록 기억하기 쉬운 이름을 RADIUS 클라이언트에 부여합니다.

- VPN 어플라이언스의 구성과 일치하도록 클라이언트의 IP 주소 및 공유 암호를 구성합니다. IP 주소는 어플라이언스의 내부 IP 주소입니다. 어플라이언스가 IPv6를 통해 통신하는 경우, 해당 IP 주소를 관련 범위 ID (인터페이스 ID)와 함께 사용하세요.

- 공유 암호는 어플라이언스에서 구성할 외부 인증자에 대한 RADIUS 공유 암호입니다.

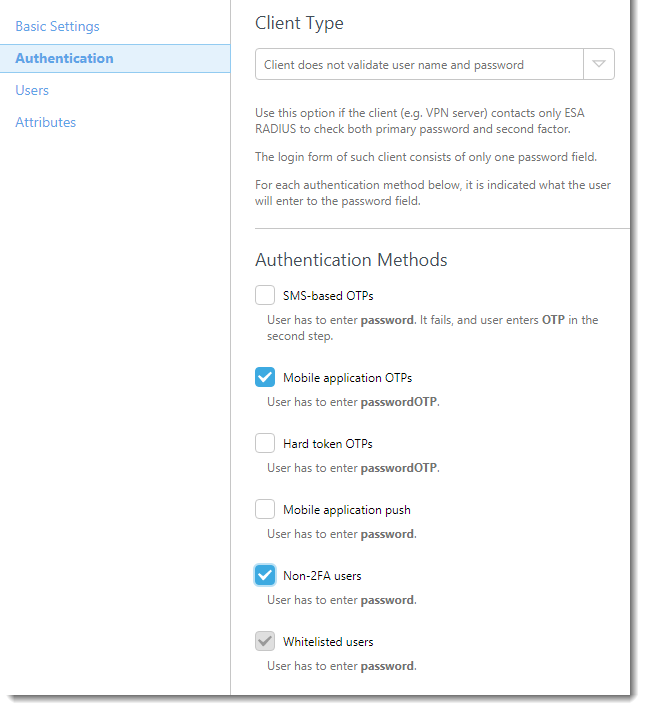

- 인증 섹션에서 아래 그림 1-1에 표시된 설정을 적용합니다.

그림 1-1

이제 ESA가 Cisco® ASA IPSec 장치와 통신하도록 구성되었습니다 . 이제 ESA 서버와 통신하도록 Cisco® ASA IPSec 장치를 구성해야 합니다.

2단계 - Cisco® ASA 장치 구성하기

아래 단계를 따르세요:

- Adaptime 서비스 장치 관리자에 로그인합니다.

- 구성 → 원격 액세스 VPN으로 이동합니다.

- 네트워크(클라이언트) 액세스, → IPSec(IKEv1) 연결 프로필을 클릭합니다.

- 새 연결 프로필을 생성합니다

- IPSec 원격 액세스 연결 프로필 창의 기본 탭으로 이동합니다.

- IKE 피어 인증에서 각 최종 사용자의 VPN 클라이언트에 입력할 미리 공유한 키를 입력합니다. 강력한 암호여야 합니다.

- 인증 섹션에서 관리를클릭합니다.

- aAA 서비스 그룹 아래에서 추가를 클릭합니다.

- 새 그룹의 이름(예: ESA-RADIUS)을 입력하고 프로토콜이 RADIUS로 설정되어 있는지 확인한 다음 확인을 클릭합니다.

- 서버 그룹을 선택하고 선택한 그룹의 서버 패널에서 추가를 클릭합니다.

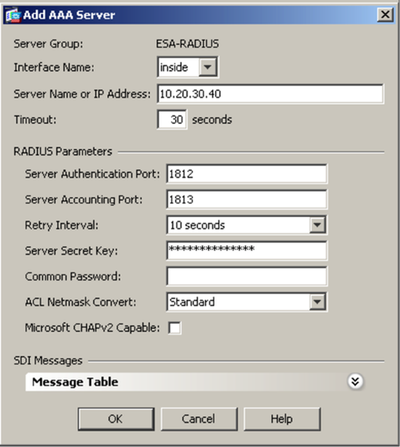

- 다음 매개변수를 아래 표시된 값으로 설정합니다(그림 2-1 참조)

- 인터페이스 이름: ESA RADIUS 서버에 연결할 수 있는 ASA 인터페이스입니다

- 서버 이름 또는 IP 주소: ESA RADIUS 서버의 호스트 이름/IP 주소입니다

- 시간 초과: 30초

- 서버 인증 포트: 1812

- 서버 계정 포트: ESA는 RADIUS accountint를 지원하지 않으므로 N/A이지만 1813으로 설정합니다

- 재시도 간격: 10초

- 서버 비밀 키: RADIUS 서버의 공유 암호(그림 1-1 참조)

- Microsoft CHAPv2 사용 가능: 선택되지 않음

- 확인을 클릭합니다.

- 확인을 클릭합니다.

- 왼쪽 패널에서 PPP를 클릭하고 PAP만 선택되어 있는지 확인합니다.

- 클라이언트 주소 할당을 클릭합니다

- 사용하려는 DHCP 풀을 선택하거나 생성합니다.

- 확인을 클릭합니다.

- 기본 그룹 정책 섹션을 클릭합니다

- 사용하려는 정책을 선택합니다.

- IPSec 프로토콜 사용 및 L2TP IPSec 프로토콜 사용이 선택되어 있는지 확인합니다.

- 확인을 클릭합니다.

그림 2-1

3단계 - 연결 테스트

새로 구성된 연결을 테스트합니다:

- VPN 클라이언트가 올바르게 구성되었는지 확인합니다

- VPN 클라이언트의 연결 속성의 인증 탭에서 그룹 인증 라디오 버튼이 선택되어 있는지 확인합니다.

- 4-b 단계에서 사용한 미리 공유한 키가 두 비밀번호 필드에 모두 입력되었는지 확인합니다.

- ESA를 사용하여 모바일 애플리케이션 2FA가 활성화된 계정을 사용하여 IPSec VPN에 연결합니다. 비밀번호를 입력하라는 메시지가 표시되면 모바일 애플리케이션에서 생성한 OTP를 AD 비밀번호에 추가합니다. 예를 들어, 사용자의 AD 비밀번호가 Esa123이고 OTP가 999111인 경우, Esa123999111을 입력합니다.

문제 해결

ESA RADIUS 서버를 통해 인증할 수 없는 경우 다음 단계를 수행했는지 확인하세요:

- ESA RADIUS 기능 확인 문서에 따라 RADIUS 서버에 대해 스모크 테스트를 실행합니다.

- 오류가 수정되지 않고 여전히 연결할 수 없는 경우, 2FA를 사용하지 않는 기존 로그인 구성으로 되돌려서 연결할 수 있는지 확인합니다

- 여전히 이전 설정을 사용하여 연결할 수 있는 경우, 새 설정으로 복원하고 VPN 장치와 RADIUS 서버 사이에 UDP 1812를 차단하는 방화벽이 없는지 확인하세요

- 그래도 연결할 수 없는 경우, ESET 기술 지원팀에 문의하세요.