詳細

ESETのホストベース侵入防御システム(HIPS)は、ESET Endpoint Security、ESET Endpoint Antivirus、ESET Mail Security for Microsoft Exchange、ESET File Security for Microsoft Windows Serverに含まれています。

HIPS は、システムアクティビティを監視し、事前に定義されたルールセットを使用して、疑わしいシステム動作を認識します。この種のアクティビティが識別されると、HIPS の自己防衛メカニズムが、潜在的に有害なアクティビティが実行されるのを阻止します。HIPS を有効にする」および「自己防衛を有効にする」設定の変更は、Windows オペレーティング・システムの再起動後に有効になります。

解決方法

![]() エンドポイントユーザー:個々のクライアントワークステーションで以下の手順を実行する

エンドポイントユーザー:個々のクライアントワークステーションで以下の手順を実行する

-

#プレースホルダ id='1499' language='1'##

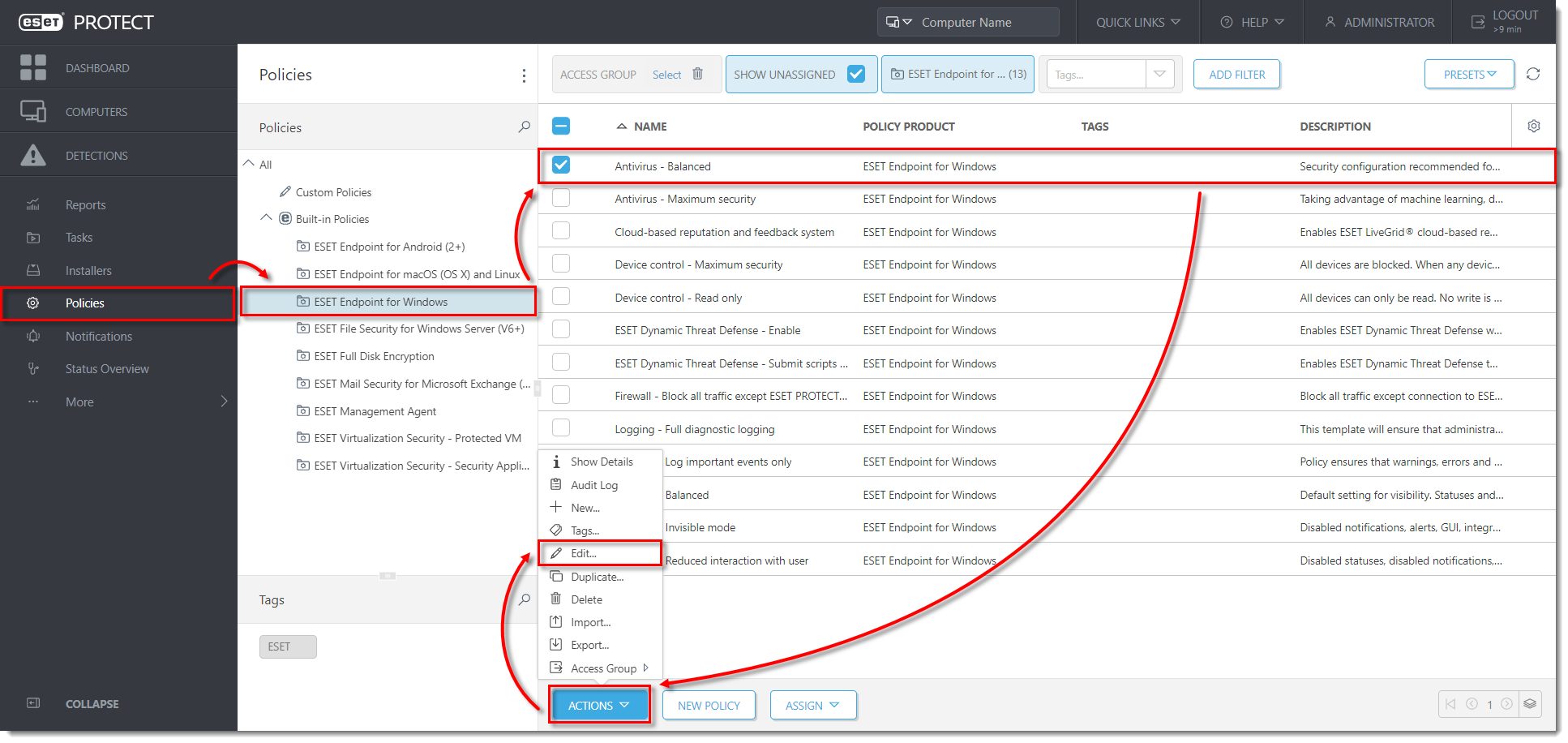

- ポリシー] をクリックし、変更する組み込みポリシーを選択します。クライアント用のデフォルトポリシーの横にあるチェックボックスを選択し、「アクション」→「編集」をクリックします。

クリックすると新しいウィンドウで拡大表示されます

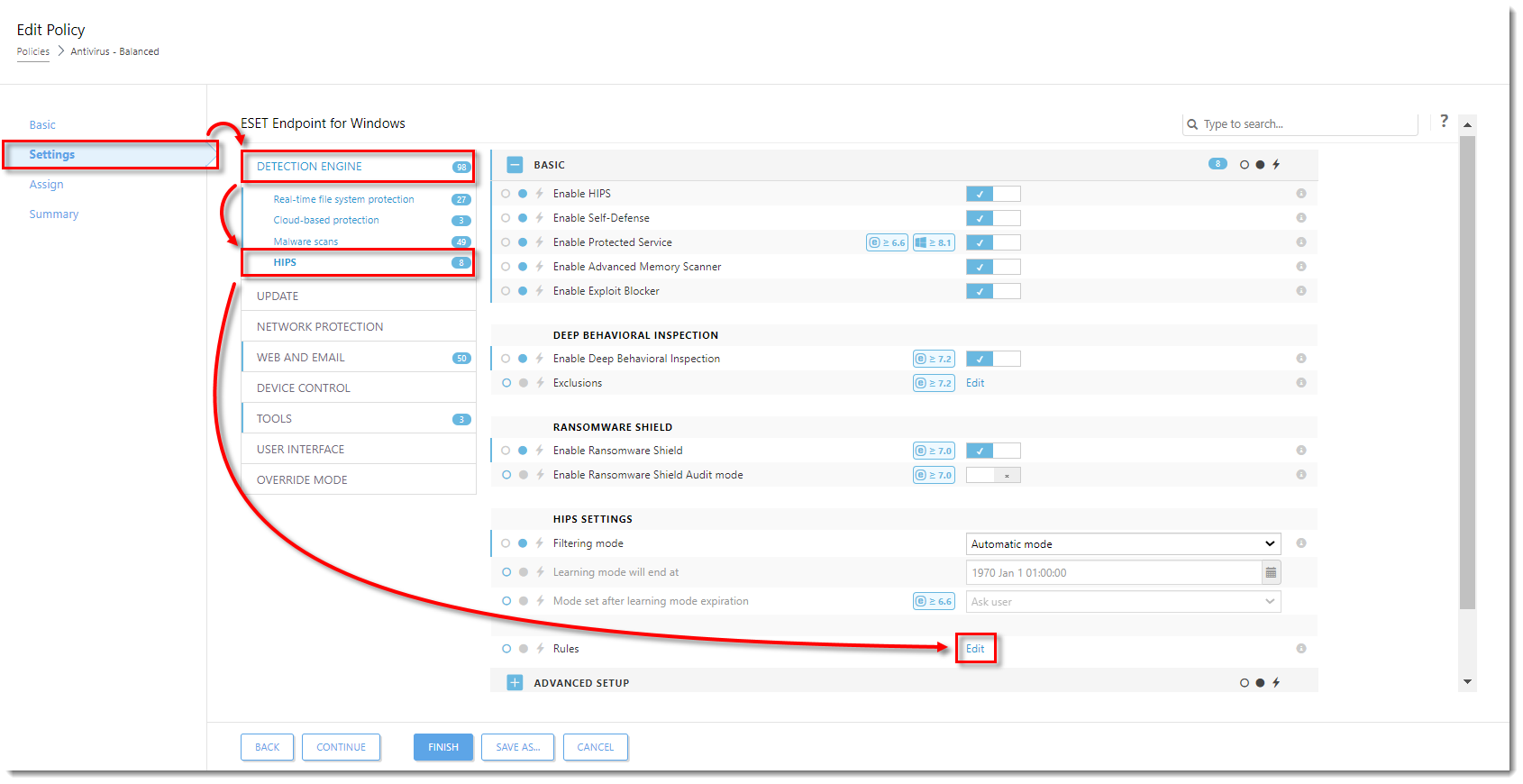

- 設定」をクリックし、「検出エンジン」を展開して「HIPS」をクリックし、「ルール」の横にある「編集」をクリックします。

クリックすると新しいウィンドウで拡大表示されます

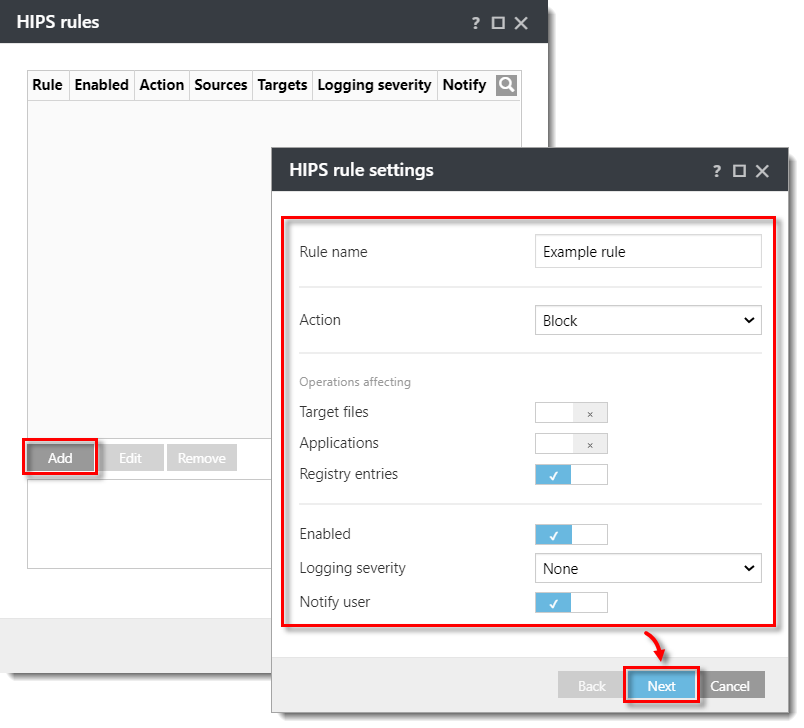

- Add(追加)」をクリックします。ダイアログ・ウィンドウで、ルールを構成します。この例では、レジストリエントリに影響する操作がブロックされ、この操作が HIPS モジュールによって実行されると、エンドユーザーに通知されます。ルールの構成が完了したら、[Next]を クリックします。

画像をクリックして新しいウィンドウで拡大表示

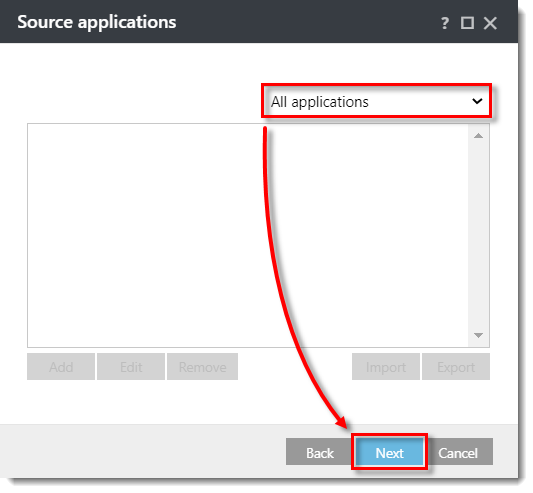

- Source applications(ソース・アプリケーション)」ウィンドウで、ドロップダウン・メニューから希望のオプションを選択します。この例では、[すべてのアプリケーション]オプションが選択されているため、HIPS ルールはレジストリ値を変更しようとするすべてのアプリケーションをブロックします。次へ」をクリックします。

画像をクリックして新しいウィンドウで拡大表示

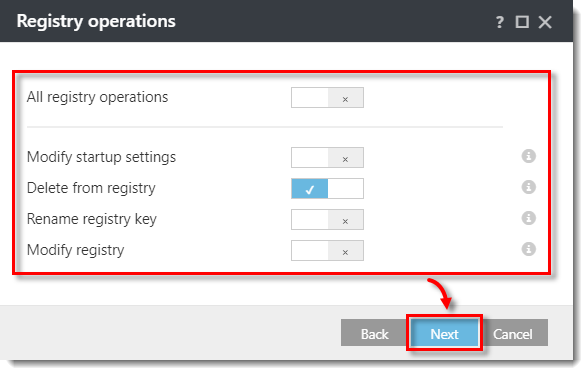

- レジストリの操作 」ウィンドウで、このルールをトリガーする操作を指定します。この例では、「レジストリから削除」を選択します。Next(次へ)」をクリックします。

クリックすると新しいウィンドウで拡大表示されます

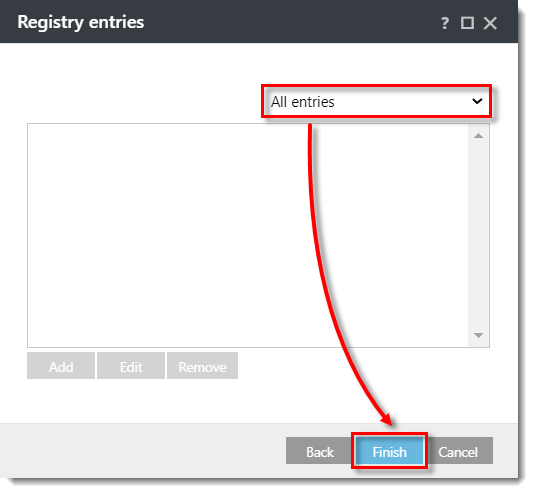

- レジストリエントリ」 ウィンドウで、ドロップダウン・メニューから必要なオプションを選択します。この例では、「All entries (すべてのエントリ)」が選択されているため、このルールはすべてのレジストリエントリの削除をブロックします。完了」をクリックします。

画像をクリックして新しいウィンドウで拡大表示

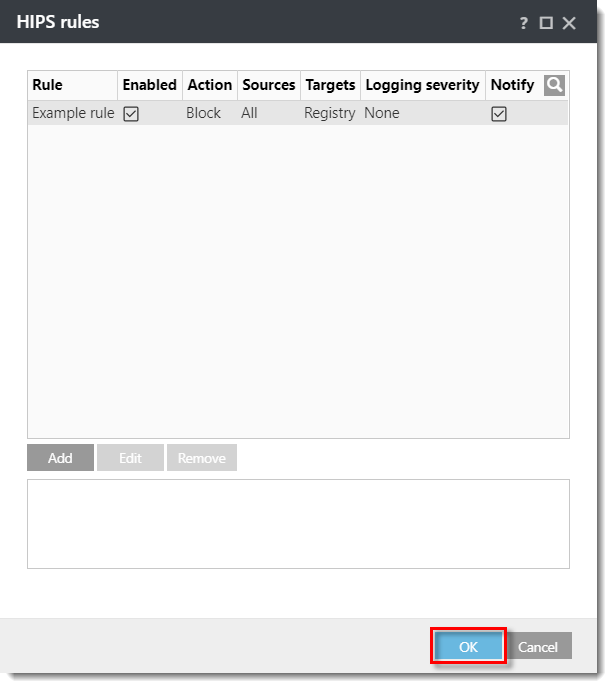

- OK」をクリックしてルールを保存します。

クリックすると新しいウィンドウで拡大表示されます

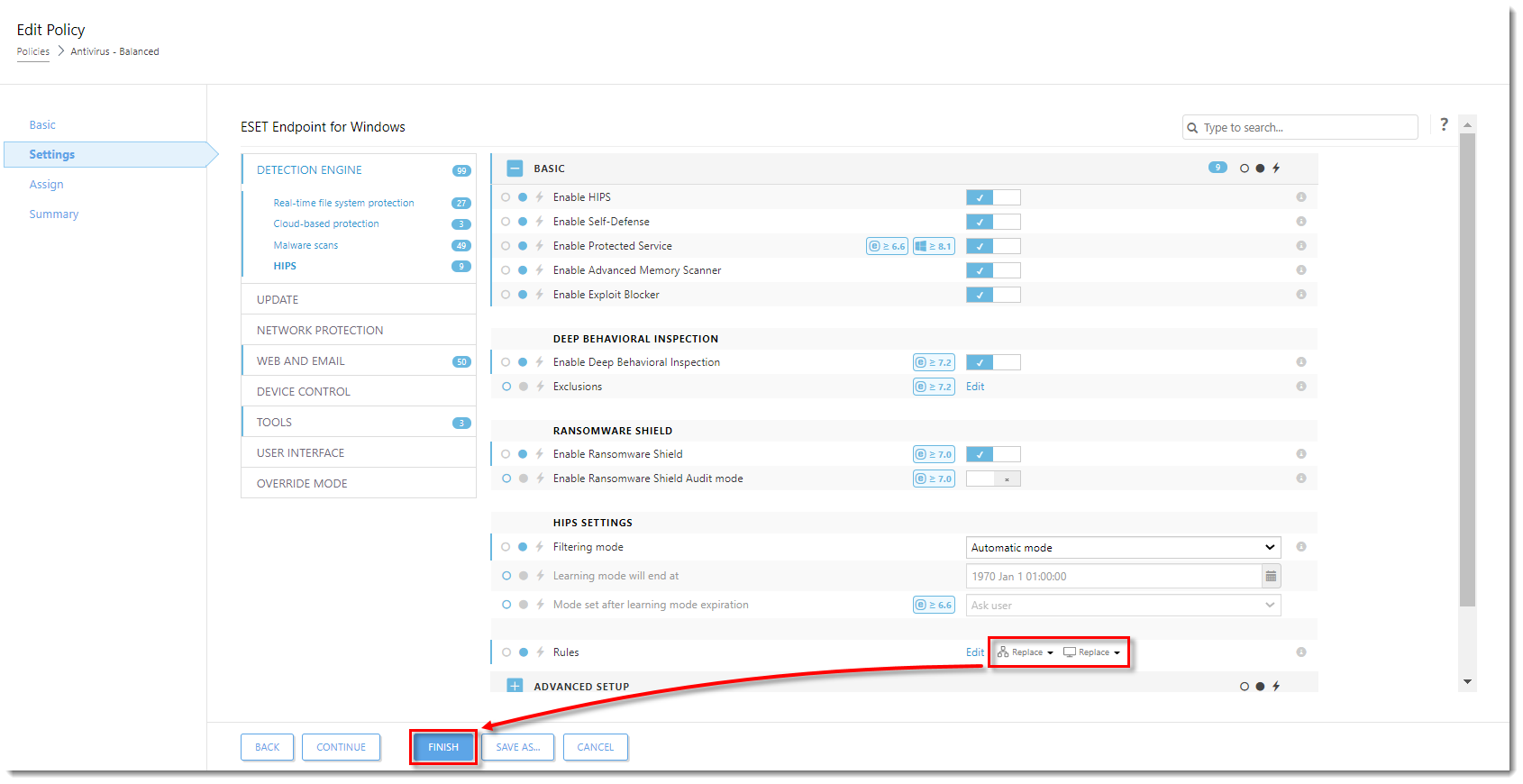

- 編集] の横にあるドロップダウン メニューをクリックし、このポリシーによって定義された HIPS ルールが、割り当てられたコンピュータ上で以前に定義された HIPS ルールとどのように相互作用するかを選択します。この例では、両方のオプションで [置換] が選択されています。完了]をクリックします。

クリックすると新しいウィンドウで拡大表示されます

変更したポリシーに割り当てられているコンピュータは、次回 ESET PROTECT Server にチェックインするときに、この新しい HIPS ルールを受け取ります。