Wydanie

- Tworzenie szablonu grupy dynamicznej

- Lista kryteriów reguł szablonu grupy dynamicznej

- Przykłady szablonów grup dynamicznych

Rozwiązanie

Utwórz szablon grupy dynamicznej

-

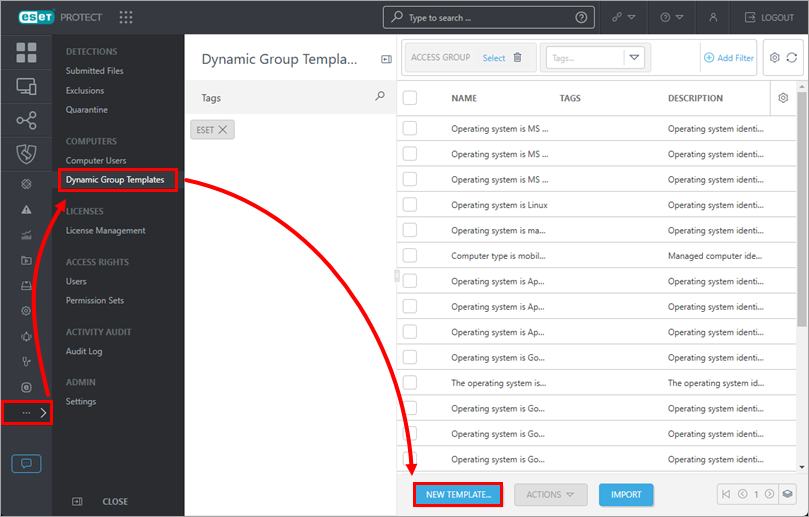

Kliknij opcję Więcej → Szablony grup dynamicznych → Nowy szablon.

Użytkownicy ESET PROTECT On-Prem: Kliknij przycisk Więcej → Szablony grup dynamicznych → Dodaj.

-

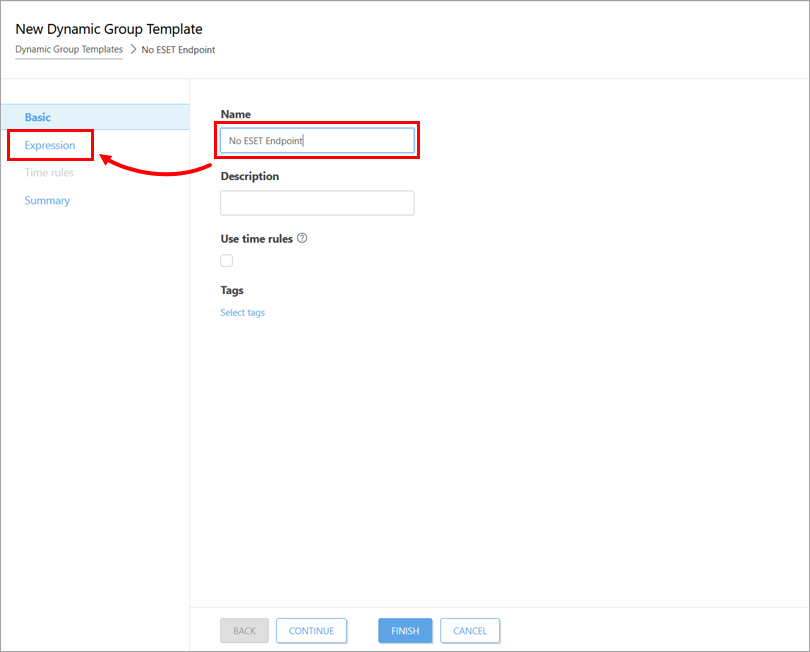

Wpisz nazwę nowego szablonu grupy dynamicznej w polu Nazwa i kliknij przycisk Wyrażenie.

-

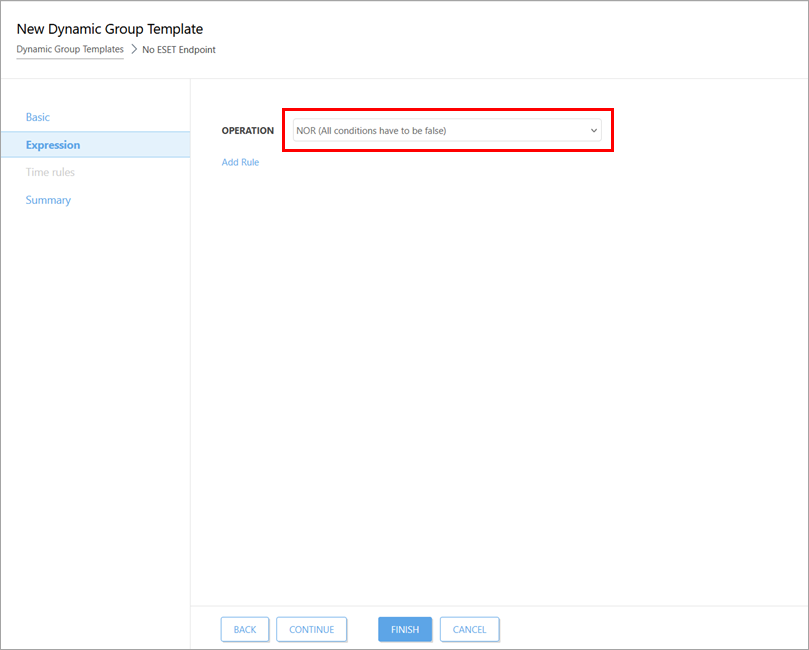

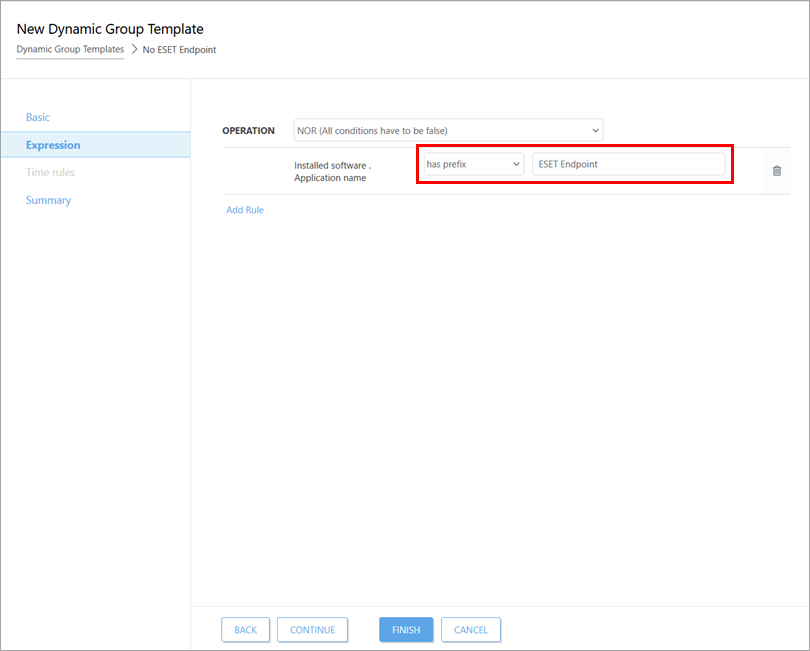

Wybierz operację z menu rozwijanego Operacja. Operacja ta zostanie wykonana dla wszystkich dodanych reguł.

W tym przykładzie wybrano NOR (wszystkie warunki muszą być fałszywe).

-

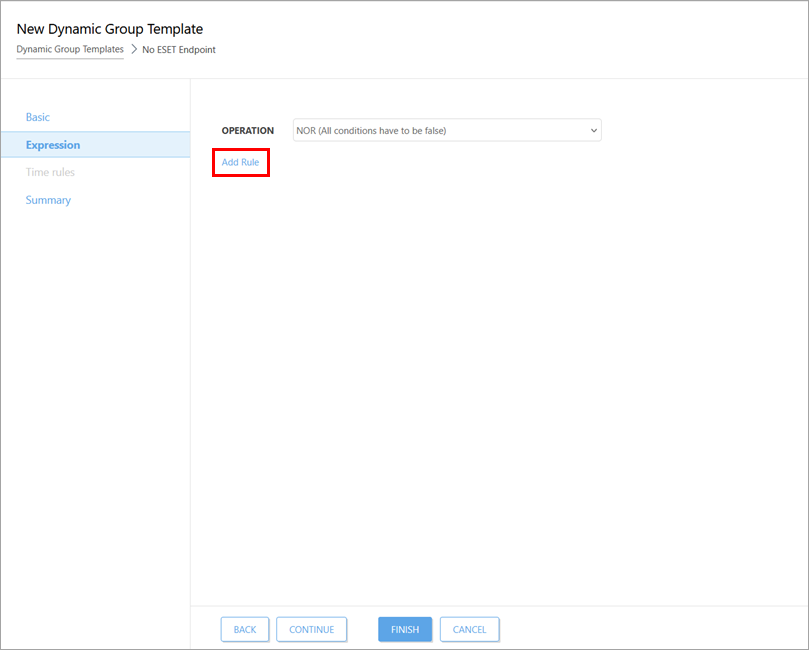

Kliknij przycisk Dodaj regułę. Reguła składa się z kryterium, łącznika logicznego i wartości.

-

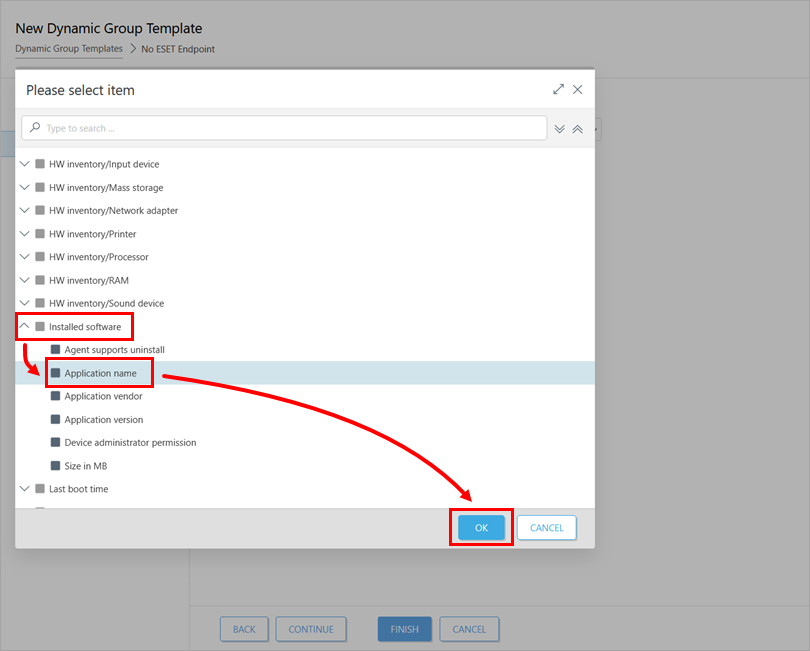

Wybierz kryterium reguły. Więcej informacji na temat dostępnych kryteriów można znaleźć na liście kryteriów reguł szablonu grupy dynamicznej.

W tym przykładzie kliknij Zainstalowane oprogramowanie → Nazwa aplikacji → OK.

-

Wybierz łącznik logiczny dla kryteriów reguły i określ jego wartość. Więcej informacji na temat dostępnych łączników logicznych można znaleźć w sekcji Łączniki logiczne szablonu grupy dynamicznej.

W tym przykładzie wybierz prefiks has z rozwijanego menu łącznika logicznego i wpisz ESET Endpoint w polu wartości.

-

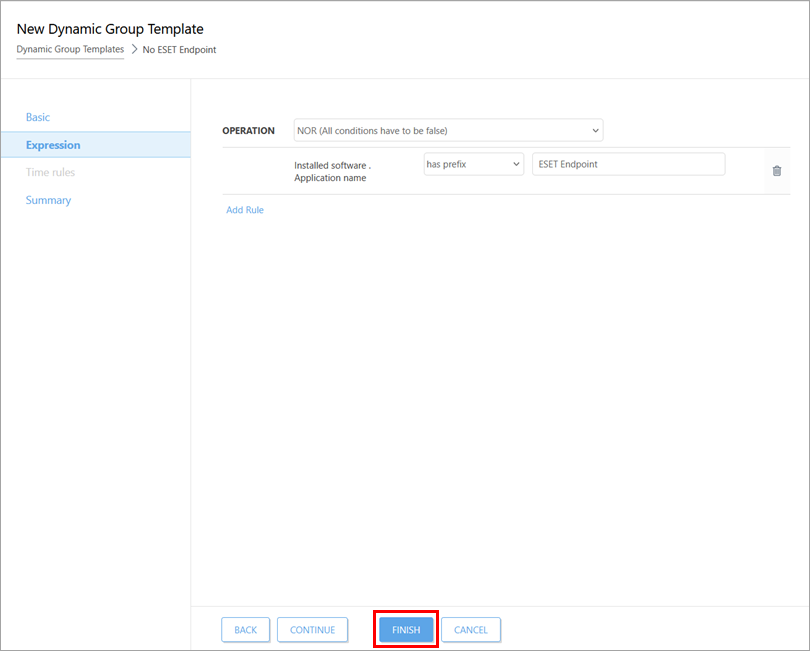

Kliknij przycisk Zakończ. Jeśli jest to nowy szablon, utwórz grupę dynamiczną przy użyciu nowego szablonu.

W tym przykładzie utworzono szablon grupy dynamicznej, który doda wszystkie urządzenia bez zainstalowanego oprogramowania, które mają prefiks nazwy ESET Endpoint do określonej grupy dynamicznej.

Lista kryteriów reguł szablonu grupy dynamicznej

Kliknij ekspander poniżej, aby wyświetlić wszystkie dostępne kryteria dla reguł w konfiguracji wyrażeń szablonu grupy dynamicznej.

Lista kryteriów

Aktywacja

- Aktywowane przez ESET PROTECT-Group urządzenia na podstawie tego, czy zostały aktywowane lub nie zostały aktywowane przez ESET PROTECT lub ESET PROTECT On-Prem

- Identyfikator lokalizacji

- Kod modułu

- Nazwa miejsca

- Kod subskrypcji

- Flagi subskrypcji

- Status modelu subskrypcji

- Typ modelu subskrypcji

- Kod modułu subskrypcji

- Nazwa modułu subskrypcji - grupowanie urządzeń na podstawie nazwy subskrypcji

- Okres odnowienia subskrypcji

- Typ subskrypcji

- Ważność subskrypcji

Aktywne wykrycia

- Silnik wykrywania - grupowanie urządzeń na podstawie aktualnie używanej wersji silnika wykrywania lub tego, czy ich silnik wykrywania został wydany przed czy po określonej dacie

- Obsługiwane wykrywanie

- Nazwa wykrywania

- Typ wykrywania

- Czas pierwszego wykrycia

- Hash wykrytego pliku

- Object URI - grupowanie urządzeń na podstawie Uniform Resource Indicator powiązanego ze znalezionym zagrożeniem

- Nazwa procesu - grupowanie urządzeń na podstawie części lub wszystkich nazw procesów powiązanych ze znalezionym zagrożeniem

- Wymagane ponowne uruchomienie - grupowanie urządzeń na podstawie tego, czy wymagają ponownego uruchomienia

- Odniesienie do dziennika skanowania - grupowanie urządzeń na podstawie tego, czy w ich dzienniku skanowania znajduje się odniesienie do określonego elementu

- Użytkownik - grupowanie urządzeń na podstawie aktualnie zalogowanego użytkownika

Komputer

- Komputer - grupuje wszystkie urządzenia z wyjątkiem określonego komputera lub wybiera pojedynczy komputer, który ma być traktowany jako grupa

- Maska aplikacji zarządzanych - grupowanie urządzeń na podstawie tego, czy są one objęte jedną ze wstępnie zdefiniowanych masek aplikacji zarządzanych

Identyfikatory urządzeń

- Typ identyfikatora - grupowanie urządzeń na podstawie typu używanego identyfikatora, FQDN, nazwy komputera, grupy roboczej komputera, IMEI lub numeru seryjnego

- Wartość identyfikatora - grupowanie urządzeń na podstawie części lub całości określonej wartości identyfikatora

Problemy z funkcjonalnością/ochroną

- Funkcja - grupowanie urządzeń na podstawie funkcji produktu wymagających uwagi

- Problem - grupowanie urządzeń na podstawie wyświetlanego przez program ESET powiadomienia o błędzie. Wybór z listy dostępnych powiadomień o błędach

- Źródło - pogrupuj urządzenia na podstawie komponentu ESET PROTECT, rozwiązania klienckiego lub systemu operacyjnego zidentyfikowanego jako źródło problemu

- Stan - pogrupuj urządzenia na podstawie ich wskazanego stanu. Do wyboru są opcje Usterka, OK, Powiadomienie o zabezpieczeniach i Ryzyko związane z zabezpieczeniami

- Śledzenie

Status funkcjonalności/ochrony

- Źródło - pogrupuj urządzenia na podstawie komponentu ESET PROTECT, rozwiązania klienckiego lub systemu operacyjnego zidentyfikowanego jako źródło problemu

- Stan - grupowanie urządzeń na podstawie ich wskazanego stanu. Do wyboru są opcje Nieprawidłowe działanie, OK, Powiadomienie o zabezpieczeniach i Zagrożenie bezpieczeństwa

Stan funkcjonalności/ochrony komputera

- Status - grupowanie urządzeń na podstawie ich wskazanego statusu. Wybierz spośród opcji Usterka, OK, Powiadomienie o zabezpieczeniach i Zagrożenie bezpieczeństwa

Sprzęt

- Pracuje na baterii - pogrupuj urządzenia na podstawie tego, czy są rozładowane (pracują na zasilaniu bateryjnym), nie są rozładowane (pracują przy użyciu zasilacza) lub nie są obecne.

Inwentaryzacja sprzętu/obudowa

- Opis

- Identyfikator

- Producent - grupowanie urządzeń na podstawie producenta

- Numer seryjny

- Typ

Inwentaryzacja sprzętu/chmura

- Dostawca chmury

- Lokalizacja

- Typ maszyny

- Nazwa

- Identyfikator zasobu

Inwentaryzacja sprzętu/informacje o urządzeniu

- Producent urządzenia

- Model urządzenia

- Typ oprogramowania sprzętowego

- Wersja oprogramowania sprzętowego

- Numer seryjny

- Wersja modułu TPM (Trusted Platform Module)

Inwentaryzacja/wyświetlanie sprzętu

- Opis

- Identyfikator

- Producent

- Numer seryjny

Spis sprzętu/adapter wyświetlacza

- Typ architektury

- Opis

- Identyfikator

- Producent

- Rozmiar pamięci [MB]

- Typ pamięci

- Częstotliwość odświeżania (maks.) [Hz]

Spis sprzętu/urządzenie wejściowe

- Opis

- Identyfikator

- Producent

- Typ

Inwentaryzacja sprzętu komputerowego/Magazynowanie masowe

- Opis

- Status szyfrowania sprzętowego

- Identyfikator

- Producent

- Numer seryjny

- Pojemność pamięci [MB]

- Typ

Inwentaryzacja sprzętowa/Karta sieciowa

- Nazwa połączenia

- Opis

- Adres MAC

- Producent

- Typ

Spis sprzętu/drukarka

- Opis

- Identyfikator

- Typ lokalizacji

- Typ oznaczenia

- Typ wydruku

- Rozdzielczość (pozioma - pionowa) [piksele na cal]

Sprzęt/procesor

- Typ architektury

- Prędkość zegara [MHz]

- Opis

- Identyfikator

- Producent

- Liczba rdzeni

- Liczba rdzeni logicznych

Inwentaryzacja sprzętu/RAM

- Typ architektury

- Pojemność [MB]

- Prędkość zegara [Hz]

- Opis

- Identyfikator

- Producent

- Numer seryjny

Spis sprzętu/urządzenie dźwiękowe

- Opis

- Identyfikator

- Producent

Zainstalowane oprogramowanie

- Agent obsługuje dezinstalację - grupa komputerów z wersjami agenta, które obsługują zadanie dezinstalacji agenta

- Nazwa aplikacji - grupa urządzeń z zainstalowaną lub niezainstalowaną określoną aplikacją

- Dostawca aplikacji - grupa urządzeń z zainstalowanym oprogramowaniem określonego dostawcy

- Wersja aplikacji - grupowanie urządzeń z określoną wersją aplikacji

- Uprawnienia administratora urządzenia - grupowanie urządzeń na podstawie tego, czy użytkownik ma na nich uprawnienia administratora

- Rozmiar w MB - grupowanie urządzeń na podstawie ilości miejsca na dysku w MB wykorzystywanego przez oprogramowanie

Czas ostatniego rozruchu

- Czas ostatniego rozruchu

Zalogowani użytkownicy

- Domena - grupowanie urządzeń na podstawie tego, czy logują się do określonej domeny

- Pełna nazwa - grupowanie urządzeń na podstawie pełnej nazwy użytkownika urządzenia

- Nazwa użytkownika - grupowanie urządzeń na podstawie nazwy aktualnie zalogowanego użytkownika

- Pochodzenie

Sieć komórkowa

- Technologia komórkowa - grupowanie urządzeń na podstawie sieci komórkowej, z której korzystają

- eSIM

- Abonent domowy MCC - grupowanie urządzeń na podstawie ich kodu kraju sieci komórkowej (MCC)

- Abonent domowy MNC - grupowanie urządzeń na podstawie ich kodu sieci komórkowej (MNC)

- Numer telefonu - urządzenia w grupie na podstawie numeru telefonu

- Abonent korzystający z roamingu - urządzenia należące do grupy na podstawie tego, czy korzystają z roamingu

- Abonent roamingowy MCC - urządzenia w grupie na podstawie ich kodu kraju sieci komórkowej w roamingu

- Abonent korzystający z roamingu MNC - urządzenia należące do grupy na podstawie kodu sieci komórkowej w roamingu

- Sieć operatora SIM - grupowanie urządzeń na podstawie ich sieci operatora SIM

- Unikalny numer seryjny karty SIM - grupowanie urządzeń na podstawie unikalnego numeru seryjnego karty SIM lub zakresu numerów seryjnych karty SIM

- Identyfikator subskrypcji

Adaptery sieciowe

- Nazwa karty - grupowanie urządzeń na podstawie nazwy zainstalowanej karty sieciowej

- Adres MAC - grupowanie urządzeń na podstawie ich adresu MAC

- Kolejność - grupowanie urządzeń na podstawie tego, czy używają podstawowej czy dodatkowej karty sieciowej

Sieciowe serwery DNS

- Serwer DNS IP - grupowanie urządzeń na podstawie korzystania przez nie z określonego adresu IP serwera DNS lub adresu z określonego zakresu

- Kolejność - grupowanie urządzeń na podstawie tego, czy korzystają z podstawowego czy dodatkowego serwera DNS

Bramy sieciowe

- Brama IP - grupowanie urządzeń na podstawie adresu IP używanej przez nie bramy sieciowej

Adresy IP sieci

- Adres IP karty - grupowanie urządzeń na podstawie adresu IP ich karty sieciowej

- Maska podsieci karty sieciowej - grupowanie urządzeń na podstawie używanej maski podsieci

- Typ adresu - grupowanie urządzeń na podstawie tego, czy używają adresu IPv4 czy IPv6

- Podsieć IP - grupowanie urządzeń na podstawie ich podsieci IP

- Adres MAC - grupowanie urządzeń na podstawie ich adresu MAC

- Kolejność - grupowanie urządzeń na podstawie tego, czy używają adresu IP sieci podstawowej czy podrzędnej

Sieciowe serwery WINS

- Serwer IP WINS - grupowanie urządzeń na podstawie adresu IP używanego serwera WINS

- Kolejność - grupowanie urządzeń na podstawie tego, czy korzystają z podstawowego czy dodatkowego serwera WINS

Wersja systemu operacyjnego

- Numer kompilacji systemu operacyjnego

- Nazwa systemu operacyjnego - grupowanie urządzeń na podstawie nazwy używanego systemu operacyjnego

- Platforma systemu operacyjnego - pogrupuj urządzenia na podstawie platformy używanego systemu operacyjnego

- Łatka bezpieczeństwa systemu operacyjnego

- Pakiet serwisowy systemu operacyjnego - pogrupuj urządzenia na podstawie tego, czy używają określonego dodatku Service Pack, czy szeregu dodatków Service Pack

- Typ systemu operacyjnego - grupowanie urządzeń na podstawie typu używanego systemu operacyjnego

- Wersja systemu operacyjnego - grupowanie urządzeń na podstawie wersji używanego systemu operacyjnego

Lokalizacja systemu operacyjnego

- Język systemu operacyjnego - grupowanie urządzeń na podstawie języka używanego systemu operacyjnego

- OS locale - grupowanie urządzeń na podstawie ustawień regionalnych używanego systemu operacyjnego

Certyfikat urządzenia równorzędnego

- Wydawca

- Produkt

- Numer seryjny

- Status

- Przedmiot

- Ważny od

- Ważne do

Zarządzanie poprawkami

- Nazwa aplikacji

- Dostawca aplikacji

- Wersja aplikacji

- Wersja poprawki

Wydajność

- Stan bezczynności - grupowanie urządzeń na podstawie tego, czy znajdują się w stanie bezczynności

Kwarantanna

- Nazwa wykrywania

- Wykluczalne - grupowanie urządzeń na podstawie tego, czy elementy w kwarantannie można wykluczyć ze skanowania

- Hash - grupowanie urządzeń na podstawie skrótu elementów w kwarantannie

- Trafienia - grupowanie urządzeń na podstawie tego, czy mają określoną liczbę elementów poddanych kwarantannie lub czy mają więcej lub mniej elementów niż ta liczba

- Nazwa obiektu - grupowanie urządzeń na podstawie tego, czy obiekt o określonej nazwie został poddany kwarantannie

- Możliwość przywrócenia - grupowanie urządzeń na podstawie tego, czy elementy poddane kwarantannie można przywrócić do ich pierwotnych lokalizacji

- Rozmiar - grupowanie urządzeń na podstawie tego, czy elementy w kwarantannie można przywrócić do ich pierwotnych lokalizacji

- Czas pierwszego wystąpienia - grupowanie urządzeń na podstawie czasu, w którym dane zagrożenie zostało po raz pierwszy poddane kwarantannie

- Czas ostatniego wystąpienia - grupowanie urządzeń na podstawie czasu ostatniego poddania danego elementu kwarantannie

Najlepsze domeny spamu

- Liczba - grupowanie urządzeń na podstawie tego, czy otrzymały określoną liczbę wiadomości spamowych z danej domeny

- Domena - grupowanie urządzeń, które logują się do domen powiązanych z największą liczbą wiadomości spam

Odbiorcy spamu

- Count - grupuje urządzenia na podstawie tego, czy otrzymały określoną liczbę wiadomości spamowych

- Odbiorca - grupa urządzeń, które otrzymały największą liczbę wiadomości spamowych

Najlepsi nadawcy spamu

- Count - grupa urządzeń, które wysłały określoną liczbę wiadomości spamowych

- Nadawca - grupa urządzeń wysyłających największą liczbę wiadomości spamowych

Urządzenia pamięci masowej

- Pojemność pamięci [MB] - grupowanie urządzeń na podstawie pojemności pamięci w MB

- Stan szyfrowania pamięci masowej - grupowanie urządzeń na podstawie tego, czy używają zaszyfrowanej czy niezaszyfrowanej pamięci masowej

- Identyfikator pamięci masowej - grupowanie urządzeń na podstawie identyfikatora ich podstawowego urządzenia pamięci masowej

- Typ pamięci masowej - grupowanie urządzeń na podstawie obecności określonego typu pamięci masowej. Wybierz Dysk kompaktowy, Dysk lokalny, Dysk sieciowy, Dysk wymienny lub Nieznany typ dysku

Pojemność urządzeń pamięci masowej

- Wolne miejsce [%] - grupowanie urządzeń na podstawie ilości wolnego miejsca dostępnego w procentach

- Wolne miejsce [MB]- Grupowanie urządzeń na podstawie ilości dostępnego wolnego miejsca na dysku w MB

- Identyfikator pamięci masowej - grupowanie urządzeń na podstawie identyfikatora ich podstawowego urządzenia pamięci masowej

Strefa czasowa

- Strefa czasowa - grupowanie urządzeń na podstawie używanej strefy czasowej

- Przesunięcie strefy czasowej [minuty] - grupowanie urządzeń na podstawie przesunięcia strefy czasowej w minutach

- Nazwa aplikacji

- Producent aplikacji

- Wersja aplikacji

- Kategoria

- CVE

- Patch uuid

- Wynik