Problème

- Activer ou désactiver la détection des applications potentiellement indésirables, dangereuses ou suspectes dans ESET Cyber Security

Détails

Cliquez pour agrandir

Lesapplications potentiellement indésirables sont une catégorie de logiciels dont l'intention n'est pas aussi clairement malveillante que celle d'autres types de logiciels malveillants, tels que les virus ou les chevaux de Troie. Elles peuvent toutefois installer d'autres logiciels indésirables, modifier le comportement de l'appareil numérique ou effectuer des activités non approuvées ou non prévues par l'utilisateur.

Lesapplications suspectes sont une classification des programmes qui utilisent des outils et des techniques similaires à ceux employés par les auteurs de logiciels malveillants pour éviter d'être détectés, tels que l'empaquetage du temps d'exécution et l'obscurcissement du code.

Lesapplications potentiellement dangereuses sont des programmes légitimes dont la fonction est de simplifier l'administration des ordinateurs en réseau. Toutefois, entre de mauvaises mains, elles peuvent être utilisées à des fins malveillantes.

Solution

-

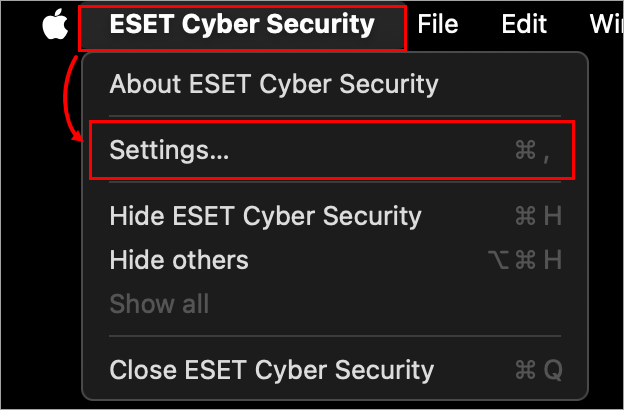

Cliquez sur ESET Cyber Security dans la barre de menus macOS (en haut de l'écran) et cliquez sur Paramètres.

Figure 1-1 -

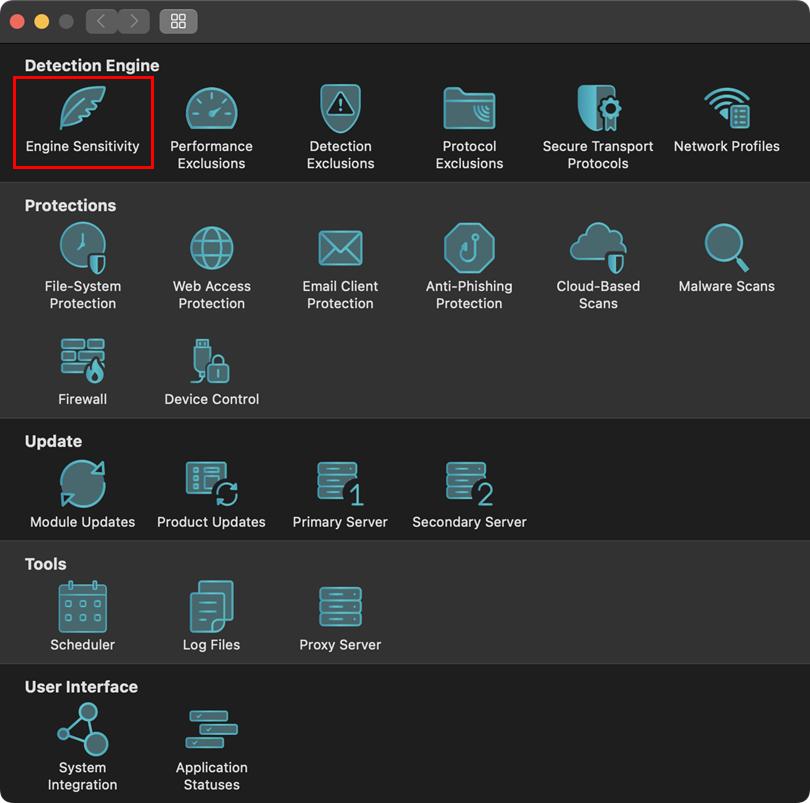

Cliquez sur Sensibilité du moteur.

Figure 1-2 -

Ouvrez le menu déroulant ci-dessous pour activer ou désactiver la détection de différents types d'applications :

Applications potentiellement indésirables

-

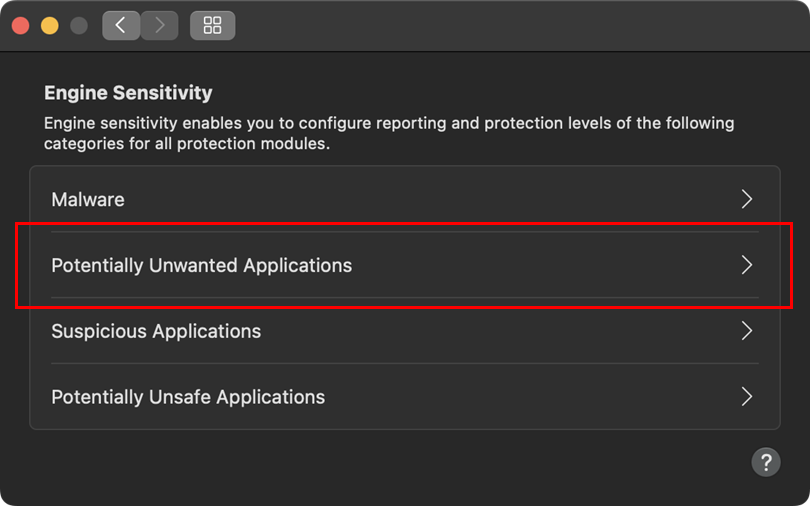

Cliquez sur Applications potentiellement indésirables.

Figure 2-1 -

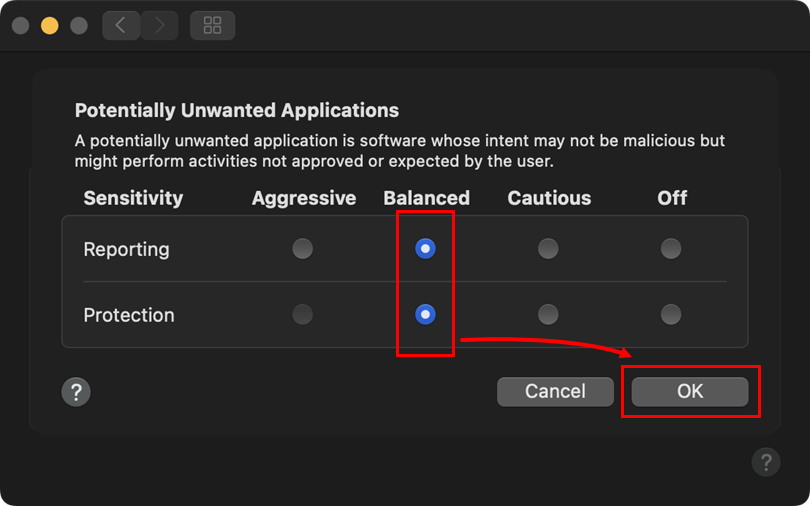

Cliquez sur la case d'option sous Équilibré pour le rapport et la protection, puis cliquez sur OK.

Figure 2-2

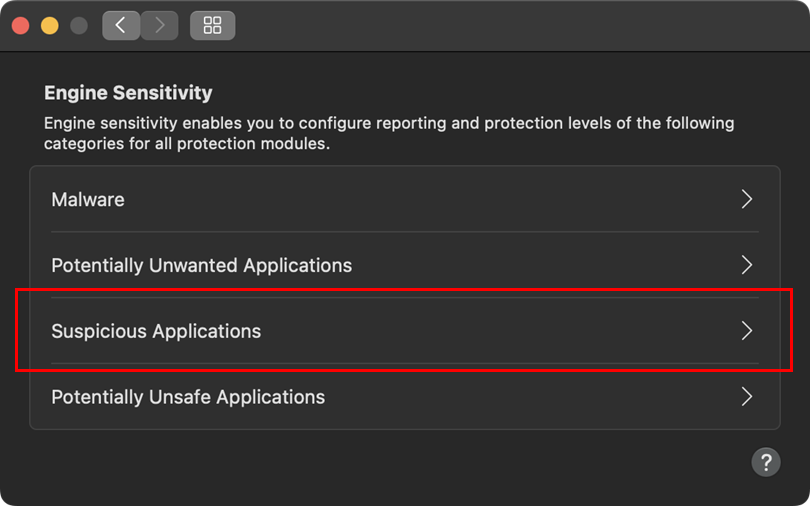

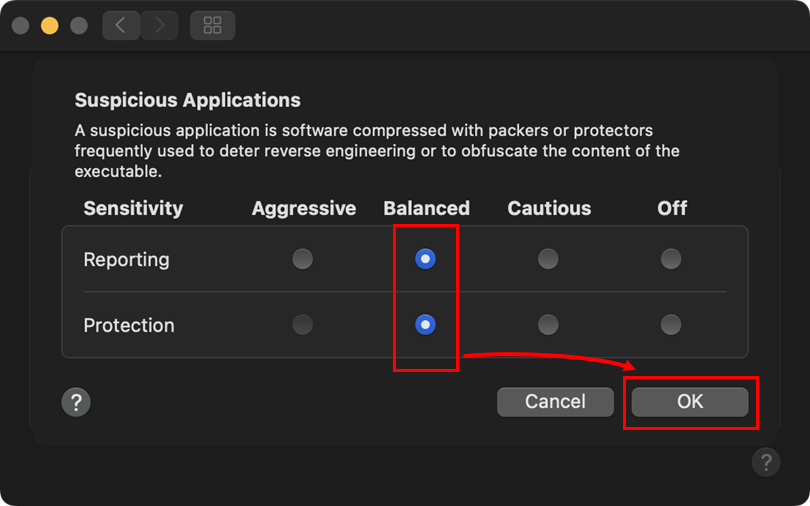

Applications suspectes

-

Cliquez sur Applications suspectes.

Figure 3-1 -

Cliquez sur la case d'option située sous Équilibré pour le signalement et la protection, puis cliquez sur OK.

Figure 3-2

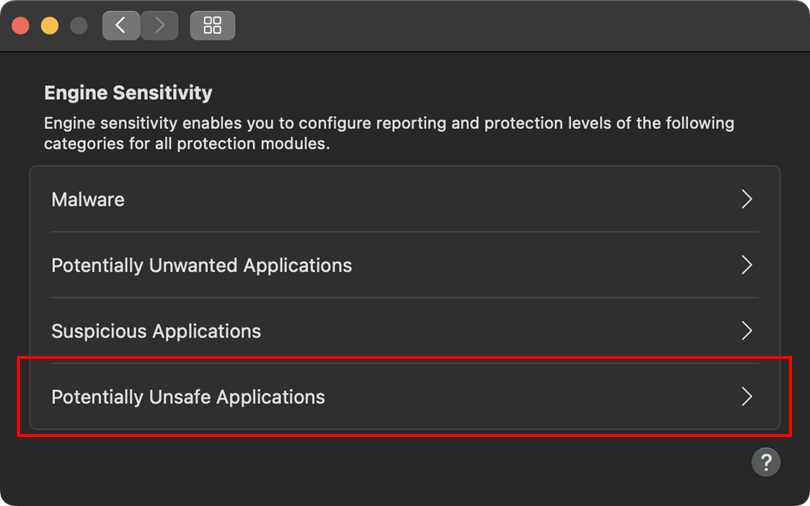

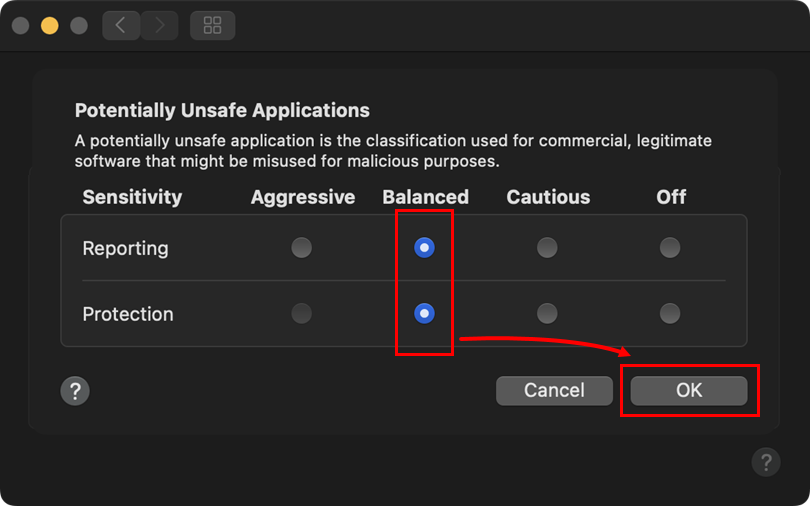

Applications potentiellement dangereuses

-

Cliquez sur Applications potentiellement dangereuses.

Figure 4-1 -

Cliquez sur la case d'option située sous Équilibré pour le signalement et la protection, puis cliquez sur OK.

Figure 4-2