Problema

- No sabe configurar el appliance de ESET Remote Administrator para unirse a un dominio

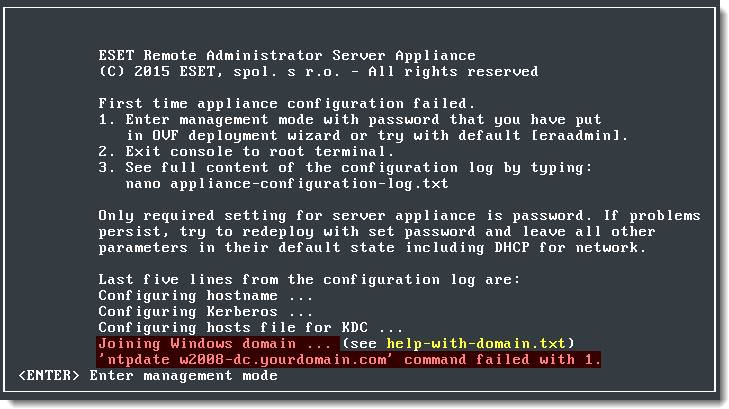

Figura 1-1

Solución

Este inconveniente suele ser resultado de una incorrecta configuración del archivo ovf.xml.

Para resolver este suceso, abra el archivo appliance-configuration-log.txt para examinar con exactitud el mensaje de error. Para ello, realice los siguientes pasos en su Virtual appliance:

- Ingrese al modo de administración presionando la tecla Enter en su teclado.

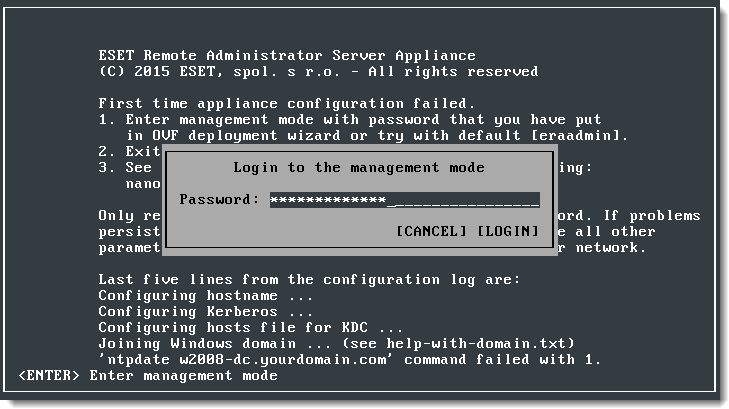

- Se le solicitará la contraseña. Ingrese el valor que especificó durante la implementación y presione Enter.

Figura 1-2

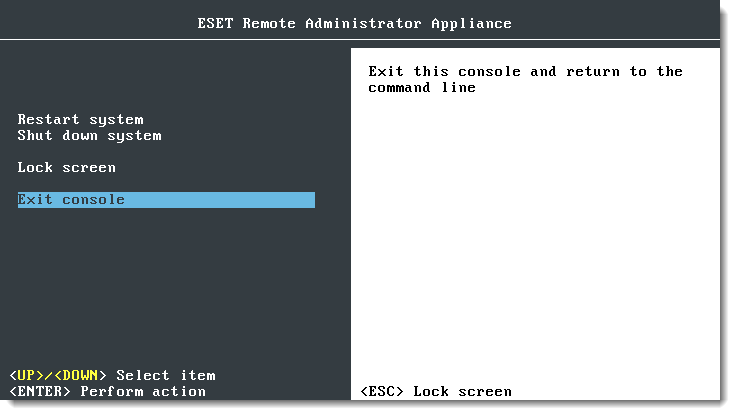

- Elija Exit console mediante las teclas de fechas y presione Enter.

Figura 1-3

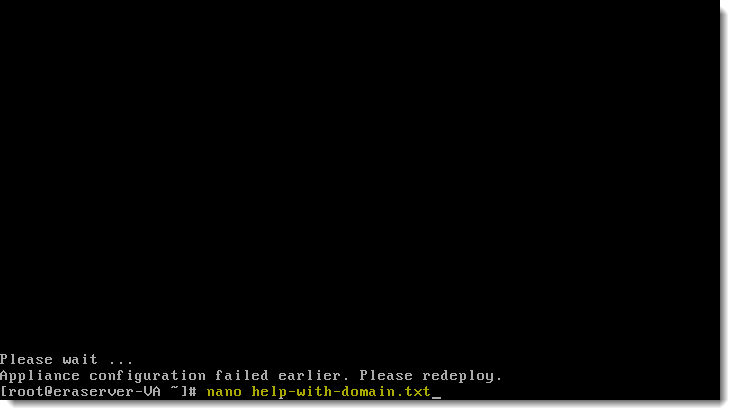

- Escriba nano appliance-configuration-log.txt como root en la terminal y presione Enter para abrir appliance-configuration-log.txt en Nano Editor. Busque los mensajes de error para localizar la causa del problema.

Figura 1-4

Realice los siguientes pasos para resolver el inconveniente:

A. Verifique que los parámetros que colocó en el appliance durante la configuración del archivo ovf.xml sean correctos. Por ejemplo, si se encuentra uniéndose al dominio 'sudominio.com', los parámetros de configuración para ERA Server Virtual deberían ser:

- Hostname: "eraserver.sudominio.com". Es importante que el hostname sea FQDN.

- Windows Domain: "sudominio.com". Es importante que posee al menos un caracter '.' como delimitador en el nombre. El script de automatización tomará el primer token ('sudominio' en este caso) y lo completará como grupo de trabajo en /etc/samba/smb.conf como texto en mayúscula.

- Windows Domain Controller: 'Win2008DC.sudominio.sudominio.com". FQDN de un controlador de dominio—no una dirección ip.

- Windows Domain Administrator: "dominioAdministrador". Con este usuario y la contraseña debería ser capaz de iniciar sesión en el controlador de dominio sin inconvenientes y realizar cambios de administrador.

- Windows Domain Administrator Password: "xxxxx". Contraseña para la cuenta Administrador.

- DNS: dirección IP del controlador de dominio. Debería ser definido si el servidor ]DNS predeterminado no es capaz de resolver hostnames para el dominio especificado más arriba. Este parámetro atará el appliance con el servidor DNS en el controlador de dominio.

Si se encuentra seguro de que todos los parámetros son correctos, verifique que la configuración generada por el script de automatización sea correcta.

B. Corrobore los siguientes archivos de configuración:

- Archivos hosts:

/etc/hostsdebería mapear correctamente el nombre del controlador de dominio y su dirección IP. - Configuración de Kerberos:

/etc/krb5.confdebería haber sido correctamente generada. Verifique que 'kinit' funcione. - Configuración de Crontab:

/etc/crontabdebería contener registros de sincronización con controlador de dominio. - Configuración de Samba:

/etc/samba/smb.confdebería encontrarse correctamente generado.

Si todos los archivos de configuración son correctos, entonces proceda con unión manual al dominio.

C.Únase al dominio manualmente:

- Realice la llamada '

net ads join -U Administrator%' para unirse al dominio. Si resulta exitosa, debería ver creado el registrodel equipo en el controlador dominio . - Inicie '

service winbind start'. - Inicie '

service nmb start'. - Inicie '

service smb start'. - Verifique que pueda efectuar un ping Winbind utilizando el parámetro '

wbinfo -p'. - Verifique que '

wbinfo -u' liste los usuarios del dominio y 'wbinfo -g' liste los grupos del dominio.

ERA Server utiliza los comandos 'kinit' y 'ldapsearch' para navegar a través del directorio activo y 'wbinfo' y 'ntlm_auth' para efectuar la autenticación del dominio. Si estos comandos funcionan, entonces se ha unido correctamente al dominio.