Problem

- Prozess der Bedrohungsanalyse in ESET LiveGuard Advanced

- Lesen Sie mehr über die Sandbox-Komponente von ESET LiveGuard Advanced

Lösung

Einzelheiten

Zum Erweitern klicken

Fortgeschrittene persistente Bedrohungen erfordern einen verhaltensbasierten Ansatz zur Erkennung - anstatt zu versuchen, Malware auf der Grundlage dessen zu erkennen, was sie ist (signaturbasiert), beruht die verhaltensbasierte Malware-Erkennung auf dem, was die Malware tut. Der Einsatz einer Sicherheits-Sandbox im Netzwerk des Unternehmens fügt eine zusätzliche Sicherheitsebene hinzu, um die Erkennung von Bedrohungen zu verbessern, bevor sie in einer Live- oder Produktionsumgebung ausgeführt werden. Diese zusätzliche Sicherheitsebene ist ein Teil unserer Cloud Powered Advanced Threat Defense und eine wesentliche Komponente von ESET LiveGuard Advanced.

Die Netzwerksicherheits-Sandbox ist eine isolierte Testumgebung. Das System in dieser Umgebung führt das verdächtige Programm aus, beobachtet sein Verhalten und analysiert es dann auf automatisierte Weise. Die Netzwerksicherheits-Sandbox blockiert bösartige Muster auf der Grundlage ihres Verhaltens, bevor sie auf den Endpunkten ausgeführt werden.

Die Sandbox für die Netzwerksicherheit besteht aus mehreren Arten von Sensoren, die den Netzwerkverkehr abhören, der aktiven Code enthält. Diese Sensoren führen eine statische Analyse des Codes durch. Die Sandbox umfasst auch eine virtuelle Ausführungsumgebung für die eingehende Prüfung laufender Muster, die mehrere Erkennungsmethoden verwendet, darunter verhaltensbasierte Erkennung, speicherinterne Introspektion und Extrapolationsmodelle auf der Grundlage von maschinellem Lernen. Dieser Ansatz ist effizienter als der bloße Vergleich der Signaturen von Dateien. Beim Sandboxing wird nicht nur das Aussehen der Binärdatei betrachtet. Da es beobachtet, was die Datei tut, ist Sandboxing bei der Feststellung, ob die Datei bösartig ist, aussagekräftiger als die signaturbasierte Erkennung.

Die Analyse in ESET LiveGuard Advanced nutzt viele der ESET-internen Tools für statische und dynamische Analyse, Speicher-Dumping, Entpacken und Ähnlichkeitsabgleich. Es bewertet das Verhalten der Probe und nutzt Reputationsdaten und Threat Intelligence Feeds, um die Erkennungsgenauigkeit zu erhöhen.

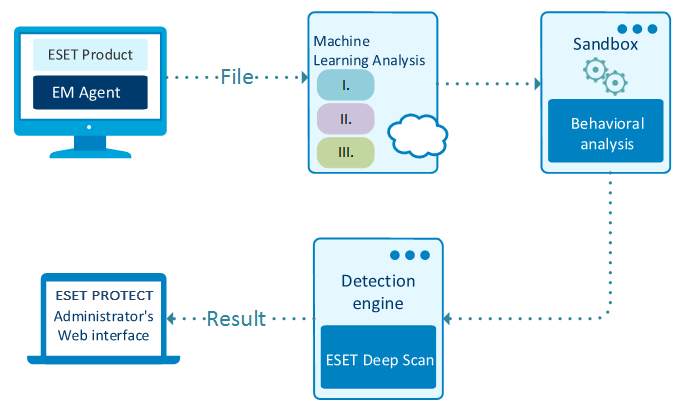

Prozess der Bedrohungsanalyse in ESET LiveGuard Advanced

Wenn eine Probe an ESET LiveGuard Advanced gesendet wird, beginnt der Prozess der Bedrohungsanalyse:

-

Mehrere maschinelle Lernmodelle, einschließlich Deep Learning, vergleichen das Sample mit Millionen bekannter Malware-Samples auf Ähnlichkeiten.

-

Das System führt das Sample in einer virtuellen Umgebung oder Sandbox aus. Es simuliert das Benutzerverhalten, um Malware-Samples auszutricksen, und verwendet Deep Learning-Modelle für neuronale Netzwerke, um das Verhalten des Samples mit dem Verhalten aller bekannten Malware-Samples zu vergleichen.

-

Die neueste Version von ESETs preisgekrönter Scan-Engine wird verwendet, um alles auseinanderzunehmen und auf Ungewöhnliches zu analysieren.

-

Das Endergebnis wird auf der Grundlage aller verfügbaren Techniken berechnet und dem Kunden zur Verfügung gestellt.