Masalah

- Anda perlu menggunakan ingester OpenCTI TAXII2 untuk mencerna data feed ESET Threat Intelligence

Solusi

-

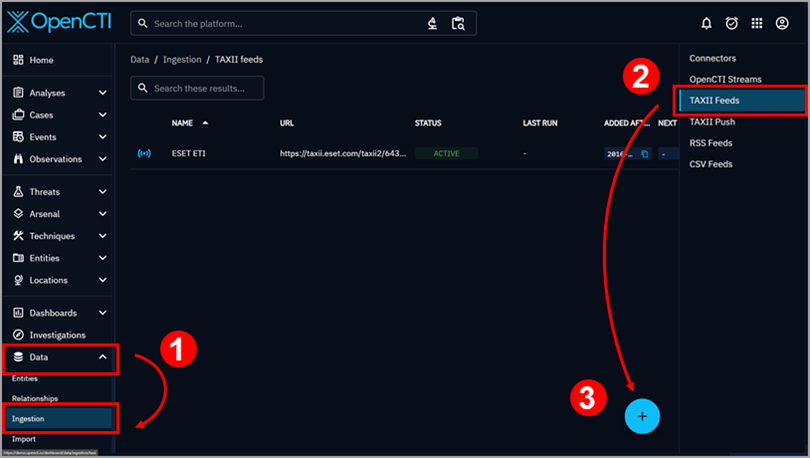

Pada menu utama dasbor OpenCTI, klik Data > Ingestion untuk membuka bagian Konektor.

-

Dari panel kanan, pilih TAXII Feeds.

-

Klik ikon plus (+) di sudut kanan bawah layar.

Gambar 1-1 -

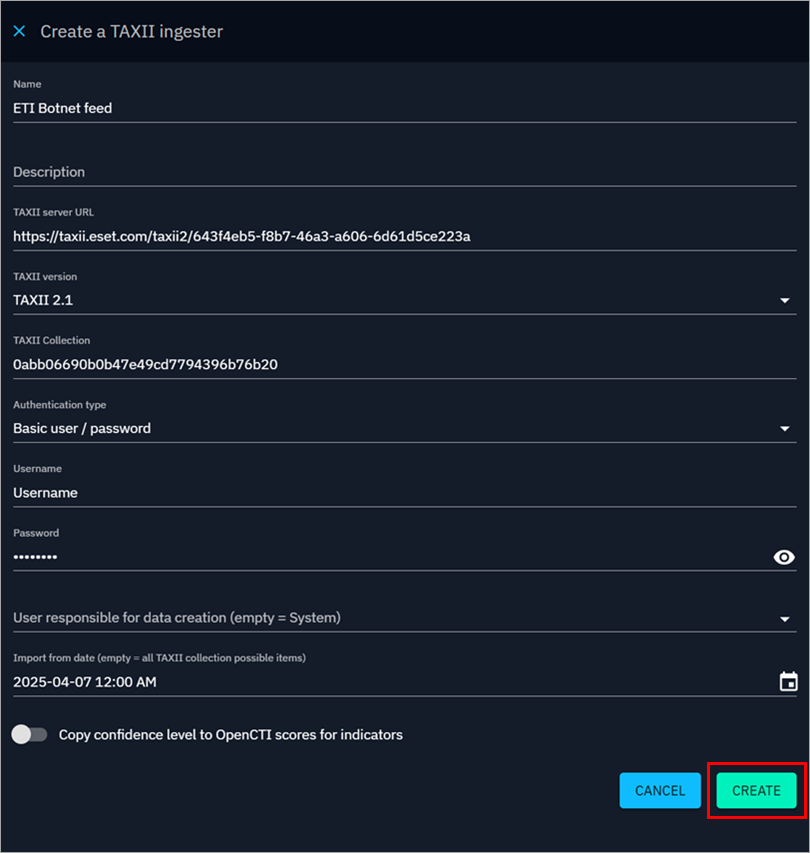

Pada jendela Create a TAXII ingester , isi detail feed TAXII yang dijelaskan di bawah ini, lalu klik Create untuk membuat feed baru.

- Nama: Nama feed (misalnya, feed ETI Botnet)

- Deskripsi: Isi deskripsi feed (opsional)

- URL server TAXII: Salin URL akar API ESET Threat Intelligence TAXII 2.x API Anda (misalnya, https://taxii.eset.com/taxii2/643f4eb5-f8b7-46a3-a606-6d61d5ce223a)

- Versi TAXII: TAXII 2.1

- Koleksi TAXII: Salin ID Koleksi TAXII Anda (misalnya, 0abb06690b0b47e49cd7794396b76b20)

- Jenis autentikasi: Pilih Pengguna/kata sandi dasar dari menu tarik-turun

- Nama Pengguna dan Kata Sandi: untuk mendapatkan kredensial Anda, aktifkan umpan TAXII

- Pengguna yang bertanggung jawab atas pembuatan data: Anda dapat mengosongkan kolom ini

- Impor dari tanggal: Pilih tanggal yang tidak lebih awal dari hari sebelumnya

-

Gambar 1-2